Mitul celui de-al doilea.

În cazul în care virusul este încă lucrat și a furat moneda, banca va reveni furat din cauza veniturilor băncii (sau, ca unii clienți, din cauza anumitor fond de asigurare), deoarece oferea un serviciu nesigur.

Din păcate, practica judiciară din Federația Rusă spune contrariul. Este suficient să utilizați căutarea pe punctele băncilor portal.

În conformitate cu contractul pentru întreaga responsabilitate RBS pentru securitatea semnăturilor electronice și a parolelor de fișiere suportate de către client, explică directorul adjunct al criminalistica Computer Group-IB Serghei Nikitin de laborator. Furtul apar, de obicei, deoarece clientul este compromisă de un troian bancher (un tip de software rău intenționat), și sunt de acord Nikitin Tsarev. Este de înțeles de ce hotărârile în mare măsură de partea băncii: nici o bancă nu poate garanta un mediu sigur pe partea de client, indică Nikitin.

Posibilitățile de viruși pe platforma Android OS sunt cu adevărat fantastice.

Conform raportului Ministerului de Interne, în conducerea „K“ a primit informații cu privire la apariția în Rusia a unui nou tip de software rău intenționat, care are ca scop dispozitivele care rulează pe platforma Android. După introducerea malware dispozitiv pentru a căuta echilibru legat de numărul unui card de credit, a primit notificarea ascuns și a început să transfere bani din contul bancar al victimei în conturile controlate de infractori, explica organele de drept.

Operatorii au stabilit că grupul criminal a constat din patru persoane care locuiau pe teritoriul Districtului Federal Volga. Organizatorul său a fost condamnat anterior cu vîrsta de 28 de ani a lui Yoshkar-Ola. În afaceri criminale a fost implicat și fratele său de 24 de ani, care a locuit în Kazan într-un apartament închiriat.

"Ca urmare a acțiunilor concertate de pe teritoriul a două regiuni din Rusia, atacatorii au fost reținuți", se arată în raportul poliției.

Infectarea Tordow începe cu instalarea unuia dintre cele mai populare aplicații, de exemplu, „VKontakte“, „DrugVokrug“, „Pokemon Go“, „Telegram“, „colegii de clasă“, sau «metrou Surf». În acest caz, nu este vorba despre cererea inițială, și copiile acestora distribuite în afara magazinului oficial Google Play. Creatorii de viruși descărca aplicații legitime, demontați-le și adăugați un nou cod și noi fayly.Provesti o astfel de operațiune poate fi orice persoană cu puține cunoștințe în domeniul dezvoltării pentru Android. Rezultatul este o aplicație nouă, care este foarte similar cu originalul și îndeplini funcția legitim revendicat, dar are funcționalitatea necesară pentru atacatori.

În cazul testului, codul încorporat în aplicație legitimă decriptează fișierul, hackerii adăugat resurse pentru aplicații și rulează fișierul ego.Zapuschenny se referă la serverul atacatorului și descarcă partea principală Tordow, care conține link-uri pentru a descărca mai multe fișiere - exploit pentru a obține rădăcină, noi versiuni de malware și așa mai departe. Numărul de link-uri pot varia în funcție de planurile rău intenționate, în plus, fiecare fișier descărcat poate fi suplimentar descărcat de pe server, decripta și rula noi componente. Ca urmare, dispozitivul de încărcare infectat mai multe module de malware, numărul și funcționalitatea acestora sunt, de asemenea, depinde de dorințele proprietarilor Tordow. Oricum, atacatorii par pentru a controla dispozitivul de la distanță prin trimiterea de comenzi pentru a controla servera.V cybercriminals rezultat primi un set complet de funcții pentru a fura bani metode de utilizare devenit deja tradițional pentru troieni bancare mobile și extortionists.

În plus față de descărcarea modulelor actualului troian bancar, Tordow (în lanțul de module de încărcare prescrise), de asemenea, descarcă un pachet popular de exploatare pentru obținerea drepturilor de root, ceea ce oferă vectorului de atac rău intenționat și capabilitățile unice.

În primul rând, troianul instalează unul din modulele descărcate în dosarul de sistem, ceea ce face dificilă eliminarea.

Aproape fiecare actualizare a sistemului de operare Android introduce noi mecanisme de securitate care complică viața infractorilor cibernetici. Și atacatorii, desigur, încearcă să-i evite.

Troianul Gugi este distribuit în principal prin spam-ul SMS cu un link pe care utilizatorul introduce o pagină de phishing cu textul: "Dragă utilizator, ați primit o imagine MMS! O puteți vedea din link-ul de mai jos ».

Făcând clic pe link, utilizatorul descarcă troianul Gugi pe dispozitivul Android.

Omiterea mecanismelor de protecție

Pentru a proteja utilizatorii de efectele atacurilor de phishing și malware pe sistemul Android 6 aplicații au nevoie pentru a solicita permisiunea de a afișa ferestrele lor pe partea de sus a celeilalte. În versiunile anterioare ale sistemului de operare, aplicațiile ar putea suprapune automat alte ferestre.

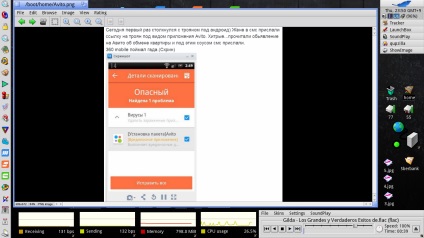

Scopul principal al troianului este de a bloca aplicația bancară cu o fereastră de tip phishing pentru a fura datele utilizate de utilizator pentru servicii bancare mobile. De asemenea, închide fereastra aplicației Magazin Google Play pentru a fura datele de pe cardul de credit.

Această modificare a troianului Trojan-Banker.AndroidOS.Gugi.c solicită utilizatorului să furnizeze permisiunea necesară pentru a afișa fereastra sa deasupra altora. Apoi blochează ecranul dispozitivului, necesitând acces la acțiuni din ce în ce mai periculoase.

Primul lucru pe care un utilizator infectat îl întâmpină este fereastra cu textul: "Pentru a lucra cu grafica și ferestrele, aplicația are nevoie de drepturi" și un buton: "Grant".

Dacă faceți clic pe acest buton, utilizatorul vede o casetă de dialog care permite suprapunerea aplicațiilor ("desenarea deasupra altor aplicații").

Dar, de îndată ce utilizatorul va Gugi această permisiune, troianul va bloca dispozitivul și va afișa fereastra sa de pe partea de sus a tuturor celorlalte ferestre și dialoguri.

Troianul nu lasă utilizatorului posibilitatea de a alege, afișând o fereastră cu un singur buton "Activare". De îndată ce utilizatorul face clic pe acest buton, primește o serie de solicitări pentru a obține toate drepturile impuse de troian. Utilizatorul nu poate reveni la meniul principal până când nu este de acord cu toate solicitările.

De exemplu, după primul clic pe buton, troianul va cere privilegii de administrator pentru dispozitiv. Ele sunt necesare pentru el pentru auto-apărare, deoarece cu astfel de drepturi, utilizatorul va fi mult mai greu să îl elimine.

Interesant este faptul că abilitatea de a solicita dinamic permisiuni în Android 6 a fost introdusă ca un nou mecanism de protecție. Versiunile anterioare ale sistemului de operare au arătat permisiunile aplicației numai la momentul instalării. Dar, începând cu Android 6, sistemul va solicita utilizatorului permisiunea de a efectua acțiuni periculoase, cum ar fi trimiterea unui SMS sau efectuarea de apeluri de la prima încercare de a comite astfel de acte, sau de a permite o cerere pentru a le solicita în orice moment - și asta e doar ceea ce face Troianul Gugi.

Troianul va continua să solicite utilizatorului fiecare permisiune până la primirea acestuia. Dacă pentru prima dată utilizatorul a refuzat să acorde aceste drepturi troianului, atunci pentru a doua oară va fi posibilă dezactivarea acestor solicitări. Dar dacă troianul nu obține toate permisiunile de care are nevoie, acesta blochează complet dispozitivul infectat. În acest caz, singura cale de ieșire pentru utilizator va fi restabilirea dispozitivului în modul sigur și încercarea de a elimina troianul.

În afară de capacitatea de a ocoli mecanismele de securitate utilizate și Android 6 protocolul WebSocket, Gugi este un troian bancar tipic. Blochează aplicațiile cu ferestre de tip phishing pentru a fura datele utilizate pentru serviciile bancare mobile, precum și datele privind cardurile de credit. În plus, el fură SMS-uri, contacte, face cereri USSD și poate trimite SMS-uri la comanda serverului de management.

Concluzie - pentru a utiliza dispozitive cu OS Android este un risc mare.

De asemenea, puteți adăuga utilizarea WiFi-ului gratuit în locurile publice.

De ce să adăugați? Ați văzut cel puțin o bancă care nu transmite date https? Un fel de vkontakte, da, e mai bine să nu parcurgi wi-fai-ul liber, iar aplicația bancară ar trebui să cripteze traficul a priori.

Camo Haiku_OS_User scrie:

Hmm, pentru a primi SMS-uri de la bancă, eu folosesc o bunică / bunică.

Postări populare

QR code care nu poate fi citit, cum să depășească?

După ce a văzut plata în Yandex.Money, am decis să încerc. Era ușor de observat că aplicația nu este citită de toate codurile. Dar de ce nu ajunge să înțelegi.

Venus în Scorpion

Ce obligațiuni sunt mai bune de cumpărat la IIS?

Forumul prezintă în mod regulat întrebări similare. Am încercat să compilez răspunsurile care cel mai adesea sună pe firul forumului. Deoarece aceasta este o compilație,

Dezasamblarea Renașterii sau cum să reveniți la banii pentru pachetul de servicii "Convenabil" și serviciul "Alertă SMS"

Situațiile în viață sunt diferite, uneori considerați oportun să luați un împrumut rapid fără a confirma veniturile în băncile de credit cu reputație dubioasă.

Prețurile petrolului au reluat declinul moderat. Participanții la piață continuă să evalueze perspectivele prelungirii acordului OPEC + cu privire la ultimul raport

Mesaje noi

Prețurile petrolului au reluat declinul moderat. Participanții la piață continuă să evalueze perspectivele prelungirii acordului OPEC + cu privire la ultimul raport

Și-a început cariera în calitate de ministru al agriculturii. M-am așezat ca un ambalator de semințe.

Trimiteți-le prietenilor: