Modul în care operatorii își protejează rețelele

Tehnologia GSM a fost inițial dezvoltată și implementată ținând cont de cerințele agențiilor guvernamentale privind nivelul de securitate. Pentru a menține această securitate, majoritatea statelor lumii interzic utilizarea și vânzarea de criptori puternici, scrambleri, echipamente cripto, precum și tehnologii foarte sigure pentru comunicarea publică. Operatorii înșiși își protejează canalele radio prin criptare, folosind algoritmi destul de complexi pentru acest scop. Alegerea algoritmului cripto se face în stadiul stabilirii unei conexiuni între abonat și stația de bază. În ceea ce privește probabilitatea scurgerii informației din echipamentul operatorului, MTS susține că este redus la zero datorită complexității și controlului accesului la instalații și echipamente.

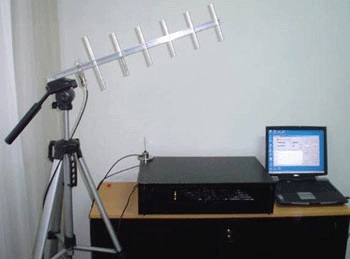

Producătorii acestui echipament spun că sistemul permite urmărirea GSM-talk în timp real, pe baza accesului la cartela SIM sau conexiunea de date a operatorului de telefonie mobilă pe bază de obiect. Dacă nu există nici un astfel de acces, atunci puteți asculta conversații cu o întârziere, în funcție de nivelul de criptare utilizat de către operator. Sistemul poate fi, de asemenea, parte dintr-un complex mobil pentru urmărirea și ascultarea obiectelor în mișcare.

Principiul de funcționare al acestor atacuri este următorul: complex de celule din cauza amplasării mai aproape de abonat (500 m) „intercepteaza“ semnale de stabilire a unei transmisii de date de conectare și, înlocuind cea mai apropiată stație de bază. De fapt, complexul devine un „mediator“ între abonat și stația de bază, cu toate problemele de securitate.

Programul ajută la monitorizarea oricărei activități suspecte a rețelei celulare, inclusiv a mesajelor SMS, care sunt trimise fără cunoștința utilizatorului. De asemenea, programul evaluează securitatea rețelei în timp real, arată algoritmii utilizați pentru a cripta conversația și multe altele.

Detectorul Android IMSI-Catcher

CatcherCatcher, precum și detectorul Android IMSI-Catcher, fac posibilă distingerea unei stații de bază reale de cea falsă.

Articole similare

Trimiteți-le prietenilor: