În fiecare an, în Las Vegas, Nevada, reunește restante (nu glumesc!) Mințile timp și efort pentru a crea un spațiu comun în offline și siguranța on-line uimitoare, lucruri absolut incredibile noastre. În general, ceva de la care nu va adormi în acea noapte.

Da, nu vă înșelați: este timpul să vă plimbați din nou în apele întunecate ale "SEO-ului negru" și al DEF CON, conferințe de hackeri și securitatea informațiilor.

Acum, SEO negru devine din ce în ce mai mult numarul de experti in securitate, cercetatori si cadre universitare. Dar DEF CON continuă să mențină informalitatea. Această conferință este ceva între carnavalul Renașterii și festivalul de hackeri.

Deci, cele mai noi, cele mai mari, cele mai teribile amenințări la adresa securității online - ce sunt acestea?

În acest articol, vă vom arăta cum să evitați avertizarea Google despre malware. vânzarea Viagra de la adresa URL ".gov" sau prin acordarea accesului imprimantei la rețeaua dvs. internă.

Credeți că Word Press este cea mai mare problemă? Nu vă faceți griji prea mult, pentru majoritatea dvs. este într-adevăr așa.

Oricare ar fi fost, nimeni nu vrea să petreacă weekendul, trimiterea de scrisori clienților, explicând că a avut loc o încălcare a securității, iar datele personale sunt acum în domeniul public. De exemplu, urmăriți declinul rapid al traficului pe site și, în același timp, poziția dvs. în această problemă. Și toate din cauza avertismentului Google despre malware. Cunoașterea, după cum știți, este putere. Prin urmare, mai întâi să ia în considerare cele mai evidente și, prin urmare, cele mai vulnerabile locuri.

2. Treceți prin scanerele malware

Utilizați servicii speciale pentru a ocoli scanerele malware. Vestea bună este că, mulțumită acestui mic truc, vă împiedici pe toți scanerele. Și nici un avertisment roșu!

Vestea proastă este că aceste servicii infectează computerele utilizatorilor cu viruși. Ele pot, de asemenea, infecta site-ul dvs. și "împinge" -l din clasament sau intrați în rețeaua internă. Să nu mai vorbim că fac site-ul dvs. să facă parte dintr-o rețea extinsă de roboți care atacă alte site-uri.

Vorbind nu este limba prea tehnic, CDI (Reflectată DOM Injection), în acest caz, utilizează un „setup“, site-ul Web pentru a găzdui conținutul criptat, iar instrumentul de web, creat de site-ul bine-cunoscut, de exemplu, Yohoo Cache sau, în circumstanțele date, Google traducător.

În acest caz, ar trebui să vă asigurați că site-ul dvs. este protejat în siguranță împotriva script-urilor de virusi (cum ar fi XXS), descărcărilor de viruși și spargerea parolelor. Desigur, nu există metode fără probleme, magice. Cu toate acestea, dacă faceți o treabă bună, există o șansă ca un hacker să preferă mai ușor pradă.

Acest lucru funcționează până când site-ul dvs. devine o țintă cu adevărat tentantă, un jaf pentru hackeri. Apoi ar trebui să obțineți un serviciu de securitate care să funcționeze pentru a respinge atacurile hackerilor.

3. HTTP, care moare în 30 de secunde (și uneori chiar mai puțin)

Răspunsul este evident. Deveniți o lovitură mare și apoi datele dvs. protejate vor interesa imediat hackerii.

Există anumite condiții care măresc probabilitatea unor astfel de atacuri.

a) aplicațiile sau paginile site-ului folosesc corpul de răspuns HTTP (nu vă faceți griji pentru că nu știți ce este.) Programatorii știu);

b) pentru a afișa date de utilizator diferite de Corpul de răspuns HTTP, utilizați parametrii de interogare șir;

d) cea mai importantă condiție. Aveți date pe care hackerul are într-adevăr nevoie.

Iată condițiile care fac ca toate HTTP / SSL să fie vulnerabile. În acest caz, nu neapărat fiecare site este pe cale de dispariție. Dacă doriți să testați site-ul dvs., utilizați resursa BreachAttack.com.

Notă. Dacă credeți că puteți utiliza compresia TLS / SPDY (similar cu modul în care Google utilizează SPDY), vă greșiți. Atentatul menționat mai sus a fost capabil să efectueze aceeași operațiune.

Acest lucru este foarte grav. Aproape cam la fel ca și cum ați fi primit un avertisment din partea Ministerului Securității Naționale. Și nu există nici un remediu pentru asta. Dacă aveți de-a face cu date importante, angajați un profesionist bun care să se ocupe de site-ul dvs. sau să consilieze cele mai bune modalități de a controla site-ul și de a gestiona riscurile.

4. Scanere de masă. Infecția de masă.

Să punem în aplicare versiunea legii lui Gordon Moore pentru încălcarea legii.

Odată cu apariția serviciilor cloud sau a sistemelor de cluster, cum ar fi Hadhoop, concepute pentru a ușura viața utilizatorilor, puterea calculatoarelor crește exponențial. În consecință, puterea hackerilor crește și un singur atac hacker are puterea de o mie sau chiar zece mii de roboți sau oameni.

Și încă sunteți surprins că site-ul dvs. a fost hacked? Sunteți surprins, din ce motiv pe site-ul dvs. a apărut dintr-o dată un avertisment despre software-ul dăunător? Și sigur că te întrebi - bine, de ce este exact site-ul meu?

Și de ce nu? - Răspund.

Abilitatea de a identifica vulnerabilitățile a existat întotdeauna. Dar, odată cu apariția lui HADHOOP, am devenit proprietarii puterii enorme de scanare a clusterului.

Capacitățile scanării în cluster sunt atât de mari încât cu ajutorul acesteia puteți detecta 300.000 de site-uri cu un anumit tip de vulnerabilitate în mai puțin de 10 secunde.

Și nimic, absolut nimic nu vă poate împiedica să utilizați puterea unui scanner de cluster în scopuri distructive. De exemplu, pentru a calcula rapid posibilitatea de a introduce cod rău intenționat în baze de date SQL vulnerabile, și nu pentru un singur site, ci pentru 100.000 de site-uri.

Acum înțelegi?

Creatorul acestui minunat scanner a declarat în repetate rânduri că a inventat-o în numele binelui. Distrugeți scanerul, veți spune. Dar știi cum se întâmplă. Vom scapa de acest instrument, altul va apărea, nu mai puțin puternic și dăunător.

Oricum, dar toată puterea de scanare în masă și de infectare în masă este deja la dispoziția noastră. Și această putere va crește doar datorită creșterii capacităților de calcul și extinderii cunoștințelor existente. Și observați - crește exponențial.

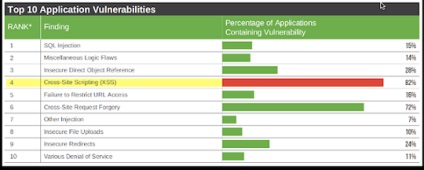

Există o singură metodă - XSS (scripting crossite)

Pe scurt, descrierea vulnerabilității unei aplicații web arată astfel: pentru scriptingul între site-uri, 82% din toate aplicațiile site-ului sunt considerate vulnerabile.

Deoarece XSS este unul dintre cele mai vulnerabile locuri din sistemul de securitate al site-ului dvs. XSS permite hackerilor să facă tot felul de lucruri distractive. De exemplu, pentru a șterge un site Web. Vindem Viagra din URL-ul dvs. .gov. Introduceți informații rău intenționate. Și acum se poate face imediat pe multe site-uri simultan cu ajutorul unei căutări ușoare și rapide. (Acest lucru este, de asemenea, relevant pentru infectarea bazelor de date SQL).

Pentru unii hackeri, hacking-ul site-ului este doar distractiv, ca "hei, uita-te la mine! Am făcut "site-ul dvs.!". Și altele, cu ajutorul hacking-ului, vă pot retrage site-ul de la emiterea sau comercializarea produselor cu resursele dvs. Sau, mai serios, parolele de acces și datele de utilizator.

Dacă sunteți un specialist SEO, atunci probabil știți cum să faceți față furtului cu ajutorul "SEO-ului negru" sau "tehnicilor de nivelare". Totuși, nu sunt aici să vă spun cum să faceți asta. Tot ce trebuie să știți este că site-ul dvs. trebuie protejat. Acum este atât de ușor să apucați tot felul de viruși. Singura cale de ieșire este protecția fiabilă.

Dacă doriți să identificați cele mai vulnerabile locuri de pe site-ul dvs., de predare guru „Black SEO“ Ryan Barnett (Ryan Barnett) de Trustwave și Vrobolevski Greg (Greg Wroblewski) de la Microsoft, și verificați următoarele zone ale site-ului pentru potențiale atacuri hacker-ilor:

5. Offline ca o modalitate de a ajunge online

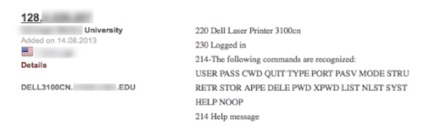

Știți ce oferă hackerilor cea mai ușoară cale spre rețeaua dvs. corporativă, date protejate și alte secrete? Acesta este unul dintre cele mai inofensive și, probabil, uitate dispozitive care stau sub birou sau în sala.

Da, da, unul dintre cele mai vulnerabile locuri din sistemul de securitate este imprimanta ta!

La conferința de anul trecut DEF CON și "Black SEO" a fost demonstrat cum să se acceseze pur și simplu informații corporative prin intermediul unei imprimante. Deoarece imprimantele nu sunt adesea protejate, acestea sunt de obicei conectate la port și au un obicei prost de a salva tot ceea ce au scanat.

În acest an a fost făcută o altă descoperire. 97% dintre imprimantele menționate nu au software-ul actualizat!

Iată cum funcționează:

-trimiteți o lucrare de imprimare la imprimantă cu firmware în care este creat un centru de control special și este pregătit un tunel de conectare;

-Când imprimați, descărcați software-ul în imprimantă.

În acest caz, obțineți acces la control prin conexiunea la port. Și prin dispozitivele conectate la imprimantă este creat un tunel pentru atacul hacker. (Chiar și în cazul unei negări a serviciilor, aceste acțiuni vor permite hackerului să vă deterioreze rețeaua, să fure datele sau să introducă spyware).

Cât de ușor este să faceți acest lucru? Ei bine, cum să spun. Cu siguranță nu trebuie să fii expert.

Este dificil să găsiți o imprimantă potrivită? Ei bine. Am făcut asta în 5 secunde folosind Shodan, un sistem care caută porturi și dispozitive potrivite pentru hacking.

Iată primele 4 rezultate de căutare pentru "imprimantă". Nu este suficient să începem?

Actualizați tot software-ul și protejați tot ce este conectat la rețeaua externă. Acest lucru este vital. Orice punct slab deschide accesul la rețea.

În acest caz, scopul atacului nu era chiar spionaj. Hackerii vroiau doar să provoace o "negare a serviciului" pe site. Pentru a face acest lucru, au nevoie doar de o imprimantă. Și dacă ar exista două imprimante?

Ce înseamnă "securitatea conștientă"?

Speriat? Nu asta am vrut să obțin. Cu toate acestea, această lume efemeră, pe care noi o numim spațiu cibernetic, este foarte, foarte nesigură. Vă acordați atenție siguranței dvs.? Te-ai gândit vreodată la această întrebare? Urmăriți site-ul și serverele? Actualizați software-ul imprimantei și al patch-urilor în timp util? Acordați atenție avertismentelor de securitate? Ești conștient de siguranța ta?

Aveți un ofițer de securitate informatică? Sau poate e doar un consultant la distanță? (Totul depinde de nevoile dvs.). Într-un cuvânt, aveți o persoană care vă poate ajuta într-o situație de urgență?

De exemplu, site-ul dvs. a fost atacat, care spruztsirovala "refuzul de serviciu". Câți bani veți pierde în acest caz? Cât durează să scapi de avertismentul Google despre malware? Cât de multe linkuri "negre" au făcut vânzătorii Viagrai să se ascundă pe site-ul tău atât de crescut pe site-ul de căutare? Ce va face clienții dvs. dacă trebuie să le trimiteți cea mai teribilă scrisoare că site-ul a fost hacked?

De acum încolo, securitatea site-ului este importantă nu numai pentru băieții răi

Luați în considerare o scurtă trecere în revistă a vulnerabilităților din sistemul de securitate al site-ului, care se găsesc deja astăzi. Cât de sigur este site-ul dvs.?

Link-uri utile:

Articole similare

-

Subiectul științei pedagogice, locul ei în sistemul științelor umane

-

Locația clinicii juridice în sistemul de acordare a asistenței juridice gratuite

Trimiteți-le prietenilor: