Să începem cu atacurile banale asupra aerului wireless. Cum pot fi detectate și reflectate? IDS / IPS convenționale nu pot face acest lucru, deoarece au nevoie de acces la un canal cu fir, să stea în spărtură, sau un SPAN-port pentru a primi o copie a traficului (într-un mediu virtualizat la vPath sau alte mijloace de redirecționarea traficului de mașini virtuale multiple pe o anumită).

O altă problemă este angajații dificili care își pun propriile puncte de acces pentru a facilita munca lor și pentru a se deplasa în birou fără a fi nevoiți să se conecteze la portul de comutare. În același timp, nivelul cunoștințelor despre securitatea acestor angajați este scăzut și nu pot configura echipamentul instalat, lăsându-l în configurația "implicită". Cu parole implicite, cu conturi cunoscute, cu antene care se lovesc la capacitate maximă din clădire. Acest lucru, desigur, este folosit de intrusi care descoperă astfel de puncte de acces "stânga" și prin ele pătrund în rețea.

Și chiar și punctele de acces "stânga" pot fi instalate în încăperile vecine. Ei, de asemenea, nimeni nu stabilește cum ar trebui, și ei „Radiații la“ în zeci sau chiar sute de metri, ceea ce face dificil de a lucra ceilalți chiriași în clădire. Clientul care ne-a adresat, această problemă a fost și ea. Sub Biroul directorului este o cafenea care oferă vizitatorilor acces la Internet prin intermediul Guest Wi-Fi, și să interfereze cu activitatea normală într-o rețea fără fir corporativă. Acest lucru a fost descoperit abia după aceea, iar înainte de aceasta specialiștii IT nu au putut înțelege de ce directorul general făcea totul. Într-un alt caz, a fost stabilită o situație în care un atacator stabilit în camera de lângă punctul de acces cu același SSID-ul, la fel ca în companii care au desfășurat la Wi-Fi, acționând astfel ca un trafic „om-in-the-middle“ și intercepteze utilizatorii pe ei înșiși.

Apropo, vizitatorii de la cafenea au prezentat și o altă problemă. În cafenea, le-a fost acordat un acces limitat la resursele de internet; astfel încât au încercat să găsească punctele de acces din apropiere și să încerce să acceseze Internetul prin intermediul acestora. Cu toate că ISE a întrerupt astfel de acțiuni, încercările regulate de a se conecta la punctele corporative au fost puternic îngreunate, menținând constant în suspans atât personalul de securitate, cât și personalul IT.

De fapt, nimic nou în această privință pentru accesul corporativ wireless nu a fost. 67% dintre companii nu au politici suficient de dezvoltate (sau nici măcar deloc) utilizând rețele fără fir. La 48% nu există nici o scanare regulată a aerului radio. Iar 66% nu au sisteme de prevenire a intruziunilor fără fir.

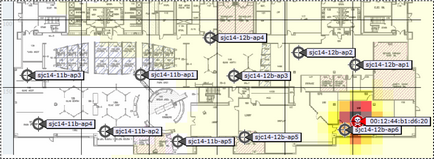

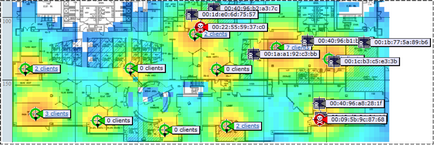

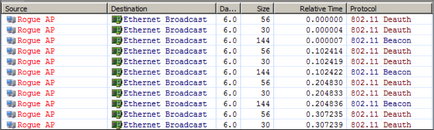

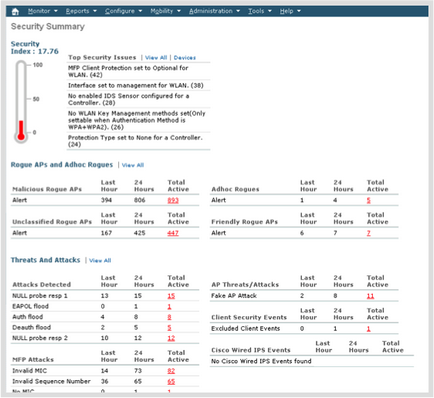

De fapt, după conversația noastră, clientul a implementat mijloacele de monitorizare și gestionare a rețelei fără fir, ceea ce face posibilă rezolvarea sarcinilor stabilite. În special, cu ajutorul acestuia a devenit posibilă monitorizarea rapidă și suprimarea automată a oricăror puncte de acces și a clienților externi. Într-o serie de cazuri în care suprimarea automată nu este posibilă, rezolvarea problemei face mai ușor identificarea locației fizice a dispozitivului fără fir în raport cu planul de planșeu al clădirii. În funcție de acoperirea clădirii cu puncte de acces, precizia poate ajunge la câțiva metri.

În plus față de detectarea și suprimarea „străin“ și insideri, această soluție a permis chiar și profesioniștii obține un număr de instrumente suplimentare pentru a monitoriza locurile de adunare în masă a utilizatorilor fără fir și restructurarea Wi-Fi-rețelei sale se bazează pe aceste informații (dar acest lucru nu este legat de IS) .

În concluzie, vreau să observ că introducerea soluțiilor de acces fără fir trebuie întotdeauna să fie însoțită de modelarea amenințărilor, care se bazează pe cel mai grav scenariu. Prin urmare, în plus față de mijloacele de organizare a accesului fără fir, merită luată în considerare disponibilitatea detectării, clasificării și neutralizării dispozitivelor și atacurilor străine.

Da, și autoritatea de reglementare (ordine 17/21/31 FSTEC) spun același lucru.

Trimiteți-le prietenilor: