De asemenea, trebuie menționat faptul că în ultimul an ponderea furtului deliberat de informații a crescut considerabil. Acesta este un factor foarte deranjant. Faptul este că, în mod tradițional, atunci când se ia în calcul numărul de scurgeri, se iau în considerare împreună acțiuni aleatorii și deliberate. Cu toate acestea, scurgeri accidentale nu duc întotdeauna la o publicitate reală a informațiilor comerciale. Dar furtul deliberat al datelor este foarte periculos, provoacă cele mai mari daune. Toate acestea sugerează că, în ciuda crizei (sau mai degrabă, mai ales datorită acesteia), este necesar să ne apărăm de insideri. În plus, astăzi piața dispune de instrumente eficiente pentru a asigura securitatea informațiilor confidențiale.

Panoul de control GFI EndPointSecurity

Deci, GFI EndPointSecurity. Acest produs este un instrument puternic pentru monitorizarea centralizată și monitorizarea utilizării diverselor dispozitive și a porturilor de interfață. Acesta permite construirea unui sistem eficient care să prevină furtul de informații confidențiale, precum și rezolvarea unei serii întregi de sarcini incidentale. Printre acestea se numără furnizarea de securitate suplimentară împotriva software-ului rău intenționat (de multe ori viruși intra în rețea corporativă cu memorii flash angajați), protecție împotriva instalării neautorizate a ofițerilor de diverse programe (inclusiv jocuri de software fără licență), și așa mai departe .. Toate acestea permit companiei să salveze o mulțime de bani, ceea ce înseamnă că costul de punere în aplicare a produsului în cauză se plătește rapid.

Principiul GFI EndPointSecurity se bazează pe utilizarea politicilor. Fiecare dintre acestea descrie drepturile de acces la anumite dispozitive și / sau porturi dintr-un anumit grup de computere. Implicit, programul are trei politici: servere (servere), stații de lucru (stații de lucru) și laptopuri (laptopuri). Cu toate acestea, nu există restricții asupra numărului acestora. Aceasta înseamnă că un angajat responsabil poate crea orice număr de politici noi. De fapt, această abordare vă permite să împărțiți toate calculatoarele în clase de securitate și, în conformitate cu acestea, să permiteți sau să interziceți executarea anumitor acțiuni. Această abordare este foarte flexibilă și vă permite să țineți cont de nevoile oricăror companii, indiferent de mărimea lor și de dezvoltarea infrastructurii.

Permisiunile (blocarea, read-only sau read-write) sunt configurate atunci când politica este creată și poate fi modificată oricând în viitor. GFI EndPointSecurity poate monitoriza performanța tipurilor lor de dispozitiv (floppy, CD și DVD-drive-uri, unități de disc, imprimante, smartphone-uri, plăci de rețea, modem-uri, și așa mai departe. P.), precum și pe porturile de interfață uzate (USB, FireWire, PCMCIA , Bluetooth, etc.). Aici este necesar să notăm un punct foarte important. Faptul este că, în acest program este posibil să se controleze nu numai grupe întregi de dispozitiv, dar, de asemenea, cazuri individuale, definite de un număr de parametri (de tip, producătorul, numărul unic al dispozitivului). Aceasta permite, de exemplu, interzicerea utilizării tuturor unităților USB, cu excepția serviciilor, eliberate angajaților din cadrul companiei. Astfel, GFI EndPointSecurity a realizat posibilitatea de reglaj fin foarte sistemul de protecție, care ia în considerare toate nuanțele în utilizarea echipamentelor informatice.

Lucrul cu politicile de securitate

În plus, fiecare politică dispune de o serie de instrumente suplimentare prin care îi puteți oferi o flexibilitate suplimentară. De exemplu, printre ele merită notate listele de "alb" și "negru" de dispozitive, a căror muncă va fi întotdeauna permisă sau, dimpotrivă, interzisă indiferent de drepturile de acces existente. Ele sunt foarte convenabile pentru a rezolva diferite probleme. De exemplu, este logic să puneți o listă "albă" de jetoane folosite în companie pentru autentificarea utilizatorilor. În acest caz, le puteți utiliza întotdeauna, chiar dacă accesul la portul USB este interzis. Este demn de remarcat faptul că introducerea dispozitivelor se realizează cu ajutorul unei "biblioteci" foarte convenabile. Puteți să-l reîncărcați manual, precum și automat scanând unul sau mai multe computere. În cadrul acestuia, programul găsește toate dispozitivele singure și le adaugă imediat la "bibliotecă".

După setarea inițială a drepturilor de acces, sistemul de protecție poate fi pus în funcțiune. Pentru a face acest lucru, trebuie să distribuiți computerele companiei în grupuri și să le atribuiți fiecare politică dorită. Puteți face acest lucru fie manual, fie utilizând Active Directory, ceea ce este foarte convenabil. După aceea, agenții sunt instalați pe computere - programe speciale care implementează politica specificată și monitorizează utilizarea de către angajați a dispozitivelor. Acestea încep automat la începutul sistemului de operare și sunt protejate de intervenția utilizatorului. În produsul în cauză sunt implementate mai multe metode de implementare a agenților, datorită cărora procesul de instalare într-o rețea de orice dimensiune durează literalmente câteva minute.

O altă caracteristică interesantă a produsului în cauză este sistemul de acces temporar. Este necesar în acele cazuri în care un utilizator căruia îi este interzis să utilizeze un anumit dispozitiv trebuie să-l folosească. De fapt, astfel de situații apar relativ des. De exemplu, un angajat de obicei nu are nevoie de acces la spațiul de stocare mobil. Dar aici a pregătit niște documente acasă și trebuie să-i arunce pe computerul de lucru. Cum se face acest lucru? Cea mai ușoară și cea mai rapidă cale este să îi dea un permis temporar. Pentru a face acest lucru, utilizatorul trebuie să conecteze dispozitivul la computer, să utilizeze instrumentul GFI EndPointSecurity Access Temporary pentru a genera codul de solicitare și să informeze angajatul responsabil. Administratorul introduce codul primit într-un câmp special, primește codul de acces ca răspuns și informează utilizatorul. Angajatul intră în el și primește ocazia de a lucra cu dispozitivul. Este clar că acest acces este temporar. Este emis pentru o sesiune și nu va acționa pe alte dispozitive.

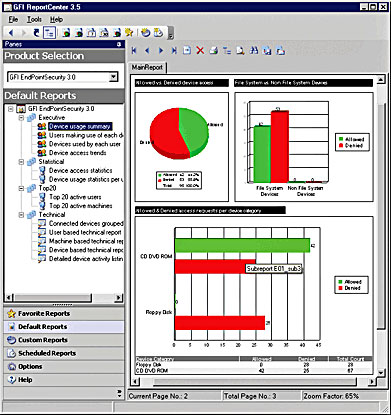

Exemplu de raport din GFI EndPointSecurity ReportPack

Vorbind despre GFI EndPointSecurity, nu putem spune despre GFI EndPointSecurity ReportPack. Acesta este un modul suplimentar pentru produsul în cauză. Acesta este conceput pentru a crea ușor de utilizat și intuitiv, inclusiv rapoarte grafice, bazate pe jurnalele de utilizare a dispozitivelor de către angajații companiei. Datorită lui, înalți funcționari pot efectua statistici de monitorizare, vizualiza tendința comună, și așa mai departe. D. Este de remarcat faptul că GFI EndPointSecurity ReportPack poate aloca un program, potrivit căruia el va crea rapoarte. Acesta este, de fapt, un sistem de raportare automată atât pentru personalul de conducere, cât și pentru personalul IT.

Ei bine, acum rămâne să rezumăm puțin. GFI EndPointSecurity este într-adevăr un sistem foarte puternic de securitate. Vă permite să organizați un control fiabil, dar în același timp foarte flexibil, asupra utilizării diverselor dispozitive. Acesta poate fi folosit pentru a proteja sistemul de informații corporative scurgeri de date și în același timp rezolvarea problemelor, cum ar fi auto-instalare de către utilizatorii de programe infectate cu viruși drives stații de lucru flash angajați și așa mai departe. N.

Trimiteți-le prietenilor: