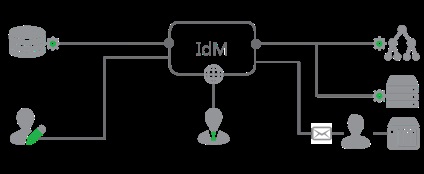

Modul în care instrumentele sistemelor IdM ajută serviciul IB.

Pe piața rusă IdM, care a înregistrat o creștere rapidă în ultima vreme, nu există încă o opinie clară cu privire la cine sunt sistemele IdM: pentru IT sau IS. Practica arată că clientul sistemului poate acționa ca un serviciu de securitate a informațiilor, iar serviciul IT. Și nu există niciun avantaj evident într-o direcție sau în cealaltă. În acest articol, vom examina un aspect al problemei: ce probleme de drepturi de acces ale angajaților se confruntă cu serviciul IS în munca sa zilnică și cum îi ajută instrumentele IdM să le rezolve.

Prima problemă cu care se confruntă serviciul IS este nerespectarea reglementărilor privind controlul accesului. Un exemplu de astfel de încălcări constă în furnizarea de competențe de personal fără acord sau în acord cu procedura stabilită. De exemplu, un angajat poate fi coordonat de o persoană care nu este în mod oficial managerul său: în companii mari nu este întotdeauna ușor de stabilit. Și se poate afla numai atunci când se investighează un incident. Adesea, accesul angajaților concediați rămâne activ. Se întâmplă ca acest acces să fie reținut pentru transferul de cazuri, iar serviciul de securitate nu știe despre el. În unele companii, problema este accesul angajaților externi care nu este retras în timp. De exemplu, contractantului i se acordă acces pe toată durata proiectului, care rămâne activ chiar după încheierea acestuia. Adesea, aplicarea procedurilor necesare este transformată într-o rutină zilnică pentru serviciul IS asociat cu procesarea a numeroase fișiere Excel cu date despre angajați și conturi.

IdMak sistemul de automatizare permite serviciului IB să realizeze toate reglementările necesare. În IdM, procesele de control al accesului angajaților sunt automatizate: recrutare, transfer de locuri de muncă, solicitare de drepturi suplimentare, îngrijire în concediu, concediere și așa mai departe. Procesele pot fi complet automate, de exemplu, blocând accesul în timpul concedierii și includ pașii de reconciliere preconizați, de exemplu, atunci când solicită autorizații suplimentare. În același timp, sistemul calculează pe baza datelor din sistemul de personal sau al cărților de referință speciale, asigurând procesul prevăzut de reglementări.

Astfel, aplicațiile trec procesul de aprobare necesar, eliberat pentru accesul la timp în timp util, accesul angajaților concediați este blocat automat, etc. Controlul accesului se realizează în deplină conformitate cu reglementările.

A doua problemă este continuarea primei - aceasta este munca ridicată a procedurilor de control corespunzătoare. Deci, pentru a identifica conturile "uitate" și puterile necoordonate, trebuie să efectuați un audit complet. Aflați la cine aparțin fiecare cont, ce atribuții îi sunt atribuite și pentru ce aplicație li se atribuie. Dar, în companiile mari, este nevoie de atât de mult timp încât până la încheierea auditului, este timpul să-l reluăm din nou, deoarece datele nu mai sunt relevante. Prin urmare, deseori se realizează rar și selectiv, de exemplu, numai pentru anumite sisteme. Și în sistemele informatice se acumulează "suflete moarte" și puteri necoordonate. O problemă separată este acumularea de competențe redundante (și uneori conflictuale) de către personal în timpul transferurilor între unități. Undeva acest proces este reglementat, undeva nu. Dar, de multe ori traducerile rămân în afara sferei serviciului IS și aceasta constituie o anumită problemă. Pentru a reduce drepturile de acces redundante, multe standarde de securitate a informațiilor necesită o revizuire periodică a competențelor personalului de către manageri. Oricine a încercat vreodată să efectueze această procedură fără mijloace speciale, știe cât de mult timp și efort este nevoie și ei încearcă să nu o conducă. Prin urmare, angajații au adesea mai multă autoritate decât au nevoie într-adevăr.

IdM permite simplificarea serviciului IS prin efectuarea procedurilor de control. De exemplu, IdM poate detecta automat permisiuni inconsistente. Dacă este detectată o încălcare, sistemul poate remedia automat sau poate notifica serviciul IB despre acest lucru (sau poate crea o aplicație) (desigur, poate și nu reacționează deloc la acesta). IdM automatizează procesul de revizuire periodică a drepturilor de acces ale angajaților de către manageri. Întrucât în ea există, de regulă, informații despre subordonarea angajaților și despre drepturile lor de acces, iar sistemul creează și atribuie automat aplicații, acest proces trece destul de repede și fără durere. Atunci când vă deplasați între departamente, IdM vă permite să reevaluezi puterile angajaților. Acest lucru se realizează fie ca o schimbare automată a drepturilor de acces în conformitate cu modelul de rol, fie ca o revizuire a accesului de către manageri. Desigur, există opțiuni intermediare, atunci când, de exemplu, un angajat la transferul de toată autoritatea asupra setului minim de drepturi. Desigur, în IdM, puteți automatiza și alte proceduri de control furnizate de regulamentele companiei.

În practică, așa-numitul proces de reconciliere este implementat atunci când IdM notifică în mod automat serviciul IB când detectează autorități neautorizate și creează o aplicație adecvată pentru a lua o decizie. Angajații serviciului de securitate informatică primesc rapid informații despre încălcări și au posibilitatea de a lua măsuri: corectați sau reconciliați modificările neautorizate. Acest lucru este completat de raportul de reconciliere, în care puteți vedea o listă a autorităților nerezolvate pentru perioada specificată. În companiile care se încadrează în cerințele PCI DSS sau au standarde interne adecvate, automatizează revizuirea drepturilor de acces ale managerilor. Această procedură se desfășoară o dată sau de două ori pe an, în cadrul căreia fiecare administrator trebuie să verifice relevanța drepturilor de acces ale angajaților săi. În IdM, managerii scriu tipuri speciale de aplicații, unde pot observa care sunt drepturile relevante și care pot fi retrase. Pe lângă îndeplinirea cerințelor standardelor, această procedură ajută la reducerea semnificativă a numărului de competențe redundante atribuite angajaților. Traducerea pe locuri de muncă este automatizată destul de des, dar există multe opțiuni. Cea mai comună abordare este că atunci când se traduc între unități, drepturile de acces ale angajatului sunt revizuite de către managerii anteriori și noi. Acest lucru permite liderului anterior să se elibereze de responsabilitate, reamintind autoritatea critică a angajatului și noul manager - să își asume responsabilitatea în mod corect pentru accesul unui nou subordonat. În plus, această procedură reduce cantitățile de intersecții nedorite ale puterilor atribuite angajaților.

Astfel, toate procedurile de bază de control sunt automatizate, reducând astfel numărul de încălcări.

A treia problemă este lipsa informațiilor necesare. În primul rând, aceasta este lipsa unei imagini complete a drepturilor de acces la sistemele informatice. Adesea, este dificil să obțineți rapid informații despre locul în care un anumit angajat are acces sau cine are acces la un anumit sistem. Este destul de dificil să obțineți o istorie a schimbării drepturilor de acces ale angajaților pentru a înțelege cum și pe ce bază sa schimbat accesul în timp și de ce o persoană are puterile pe care le are. Dacă se referă la investigarea incidentelor care au avut loc cu mult timp în urmă, este practic imposibil să aflăm cine a avut acces la acea dată. Și se întâmplă destul de des. În plus, serviciul IB poate să nu aibă la dispoziție informații cum ar fi o listă a contractorilor care au acces la sistemele informatice, o listă de conturi tehnologice cu cei responsabili și așa mai departe. Acest lucru îngreunează funcționarea serviciului de securitate a informațiilor: complică controlul, sporește durata investigației incidentelor și încetinește adoptarea măsurilor operaționale, dacă este necesar.

IdM furnizează serviciului IS toate informațiile necesare despre procesul de gestionare a drepturilor de acces ale angajaților. În IdM, puteți obține în orice moment informații despre locul în care un anumit angajat are acces, ce roluri îi sunt atribuite, ce cont și autoritatea el are în sistemele informatice. Puteți afla cine are acces la un anumit sistem de informații, care deține un anumit cont. Sistemul oferă informații istorice despre ceea ce sa întâmplat cu drepturile de acces ale angajaților, care le-au solicitat și accesul coordonat. Dacă aveți nevoie să investiga un incident care a avut loc acum ceva timp, atunci IdM vă permite să obțineți o imagine a drepturilor de acces ale angajaților la o anumită dată în trecut. În plus, IdM are multe rapoarte pentru toate ocaziile.

În practică, IDM este adesea folosit ca un director al angajaților pentru a afla informații de contact sau pentru a afla care este liderul. Adesea ei văd informații despre accesul actual al angajaților și istoria schimbării sale. Destul de des, sunt necesare informații despre istoricul aprobării cererilor, atât pentru angajații proprii, cât și pentru ceilalți angajați. În unele cazuri, sunt necesare informații despre accesul angajaților la o anumită dată în trecut. În plus, aproape fiecare serviciu IB are nevoie de rapoarte specifice privind procesul de gestionare a drepturilor de acces, care sunt configurate în IdM în cadrul proiectului de implementare.

Astfel, IdM furnizează serviciului de securitate a informațiilor informații exhaustive necesare pentru controlul efectiv al drepturilor de acces ale angajaților.

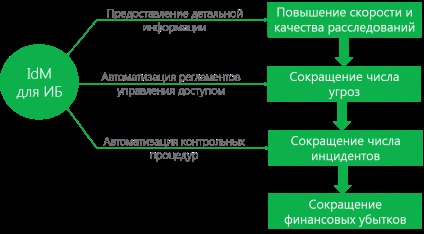

Desigur, acestea nu sunt toate sarcinile pe care IDM le ajută să rezolve serviciul IS. Există, de asemenea, mijloace de blocare operativă a accesului, de reducere a volumului de coordonare a aplicațiilor, de control al conflictelor SOD și multe altele.

În acest articol, am discutat cele mai frecvente probleme ale serviciului IS în ceea ce privește monitorizarea drepturilor de acces ale angajaților la sistemele informatice. Acestea sunt probleme legate de respectarea reglementărilor, asigurarea procedurilor de control și obținerea informațiilor necesare pentru monitorizarea și investigarea incidentelor. Sistemele clasei IdM furnizează serviciului IS un instrument bogat pentru rezolvarea eficientă a acestor probleme și asigurarea controlului deplin asupra drepturilor de acces ale angajaților la sistemele informatice ale companiei.

Articole similare

-

Instrucțiuni de siguranță pentru centrul de alpinism "pisică", platformă de conținut

-

Sufletul Kia, cum funcționează sistemul airbag, sufletul kia

Trimiteți-le prietenilor: