În ultimii ani, atitudinea față de viața privată a devenit mult mai gravă. Păstrarea informațiilor personale pe servere a devenit o normă; lumea plină de dispozitive mobile cu receptoare GPS și module GSM, capabile să spună aproape totul despre proprietarii lor; Edward Snowden a arătat cât de mult nu suntem protejați de supraveghere; guvernele invadează din ce în ce mai mult viețile noastre personale și controlează fiecare cuvânt pe care îl vorbim.

Se pune întrebarea: este posibil să rămână anonim în aceste condiții?

Anonimatul și conspirația

Deschiderea rețelelor Wi-Fi în McDuck și alte metrou nu oferă nici un mijloc de protecție a traficului. astfel încât să poată fi ușor interceptată de o terță parte (da, chiar de către administratorul însuși).

Un număr mare de aplicații de la terțe părți nu criptează traficul și nu trimit date către serverele la distanță despre dispozitiv și proprietarul acestuia fără a le întreba chiar pe acesta din urmă.

Rețelele GSM nu oferă mijloace de autentificare a abonaților, permițând nimănui să intercepteze traficul folosind o stație de bază achiziționată pentru 1.000 $. Și dacă sunteți interesat de organizații serioase, atunci metoda de triangulare vă va permite să vă cunoașteți locația cu o precizie de o sută de metri.

- Rețele fără fir ==> Mai mult ==> NFC ==> Dezactivați.

- Securitate ==> Ecran de blocare ==> PIN.

- Securitate ==> Surse necunoscute.

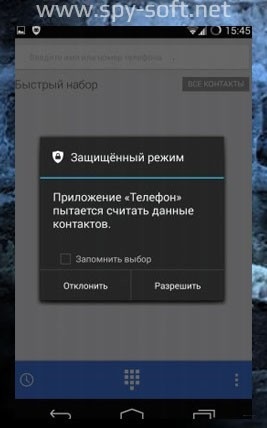

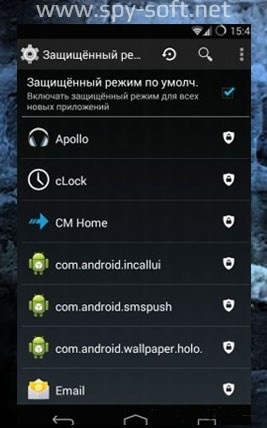

Nimic opțiuni speciale, standard. Apoi, ar trebui să ne protejăm de scurgerile de date din aplicații și software preinstalate, care vor fi instalate mai târziu. În CyanogenMod există un mecanism de protecție a confidențialității pentru acest lucru. care este angajat în obfuscarea datelor personale ale utilizatorului, palming datele aleatoare în locul: numele de utilizator generat aleatoriu în loc de coordonatele reale, aleatorii și așa mai departe. Pentru ao activa, accesați Setări de confidențialitate, apoi Mod protejat și activați implicit opțiunea Mod protejat. Acum va fi activat pentru toate aplicațiile instalate.

F-Droid, Tor și Firewall

Următorul pas este să instalați F-Droid, Tor și să configurați paravanul de protecție. Primul este necesar din cauza lipsei jocului Google, precum și a oricărui înlocuitor, pe care am putea avea încredere. În schimb, F-Droid conține numai software deschis, care de fapt oferă o garanție a siguranței software-ului. Aplicațiile din repozitoriul F-Droid sunt puțin mai mult de 1100, dar printre ele există aproape tot ceea ce aveți nevoie, inclusiv browsere, clienți twitter, desktop-uri, widget-uri meteo și chiar telegrame.

Orbot Tor (Tor pentru Android), la rândul său, ne va permite să rămânem anonime când folosim Web-ul. Paravanul de protecție vă va permite să blocați conexiunile de intrare și să redirecționați traficul tuturor aplicațiilor instalate către Orbot.

-

- Adaugă un script de inițializare care blochează toate conexiunile de intrare și ieșire în timpul pornirii sistemului (pentru a evita scurgerile).

- Instalează un script pentru DroidWall, care vă permite să redirecționați toate conexiunile la Tor (folosind mai multe torqueround-uri pentru cunoscutele bug-uri Tor).

- Blochează toate conexiunile din exterior.

- Instalează trei scripturi care accesează Web-ul ocolind Tor pentru browserul standard, ADB și LinPhone. Prima poate fi necesară în cazul în care există necesitatea de a intra în portal captiv pentru a deschide WiFi-rețele, al doilea la posibilitatea de depanare la distanță, a treia aplicații solicită LinPhone care implementează SIP-client cu o conexiune criptată.

Când toate script-urile sunt instalate, porniți DroidWall, mergeți la meniul Mai multe Instalați scriptul și introduceți linia în primul câmp care se deschide. /data/local/firewall-torify-all.sh. apăsăm butonul "OK". Ne întoarcem la ecranul principal și bifăm aplicația care ar trebui să acceseze Web-ul (Orbot nu poate fi marcat, acesta va avea deja acces prin script). Redeschideți meniul și selectați "Firewall dezactivat" pentru a activa paravanul de protecție.

Apoi rulați Orbot și urmați instrucțiunile, dar în nici un caz nu permitem suportul rădăcină; astfel încât regulile scrise în script să funcționeze corect, Orbot ar trebui să lucreze în spațiul utilizatorilor în modul proxy. În final, faceți clic pe butonul din centrul ecranului pentru a activa funcția Tor. Pictograma Tor apare în linia de stare, ceea ce înseamnă că acum toate datele vor trece prin ea.

Ce nu am luat în considerare?

Rămâne deschis doar o singură întrebare: ce trebuie să faceți cu spatele în componentele proprietare și rețelele GSM. Spre marele meu regret, a proteja pe deplin împotriva acestei amenințări nu este încă posibil: chiar și în ciuda prezenței SELinux, troianul, cusute în firmware-ul, se poate obține de asemenea acces la datele pentru a ocoli Android, acceptând comenzi de la un atacator prin GSM-echipe. Cu toate acestea, traficul care trece prin rețelele celulare va fi în continuare protejat.

concluzie

Dacă vă amintiți, a existat un astfel de film, "Johnny Mnemonics", cu Keane Reeves în rolul principal, vorbind despre oameni cu implanturi care ar putea transporta date confidențiale sensibile. Astfel de oameni nu au fost vânați prin servicii speciale, ci pur și simplu de către toată lumea, toată lumea voia acea informație stocată în implantul memeonic. Au fost rupte în bucăți și tăiate cu linii de pescuit, omorâte, numai pentru a obține informații secrete. Un basm. Absurd. Dar pentru un motiv deja familiar.

În general, aveți grijă de dvs. și de datele dvs. personale. Astăzi, devine din ce în ce mai complicat.

Pe scurt, esența poveștii este că, deși rețeaua celulară cunoaște întotdeauna poziția aproximativă telefna până la o celulă (în general, să transmită și el apeluri de date), dar se pare că Big Brother nu este suficient. Și au vrut o locație foarte precisă. Acesta este numit RRLP și Enhanced 911. Și bineînțeles acest lucru este instalat exclusiv pentru propria dvs. securitate, la fel ca camerele din toaletă.

Am facut totul asa cum este descris in articol, dar acum am err_name_not_resolved, ajutor in cazul in care sa sapa pentru cookie-uri pliz!

Spuneți-mi ce model de Googlephone este mai bine să folosiți pentru un anumit experiment?

Trimiteți-le prietenilor: