În ultima parte a acestui articol, v-am arătat cum să filtrați datele interceptate de un monitor de rețea, astfel încât să fie afișate numai interacțiunile dintre computerele corecte. Filtrarea interacțiunilor dintre computerele care nu ne interesează este doar o etapă inițială, pentru că încă în fișierul capturat conține o mulțime de gunoi, care trebuie sortate, ce să obțineți informațiile care ne interesează. De exemplu, în exemplul nostru, am executat comanda ping pentru un alt computer din rețea. Comanda standard PING produce, de obicei, douăsprezece pachete de date. Dacă te uiți la Figura A, vei vedea că, chiar și după filtrarea interacțiunilor dintre alte computere, vedem mai mult de 12 pachete.

Figura A: Când capturați, trebuie să scăpați de gunoi

Cel mai ciudat lucru despre această captură este că a fost produs în cinci până la șase secunde. Vă puteți imagina câte pachete vor fi interceptate pe o perioadă mai lungă de timp sau dacă rețeaua este încărcată mai mult, ceea ce este foarte probabil într-o situație reală.

Din fericire, există și alte câteva lucruri care vă vor permite să scăpați de informații inutile. În acest caz special, suntem interesați să găsim pachetele care sunt asociate cu comanda PING. De fiecare dată când executați comanda PING, sistemul de operare Windows apelează protocolul ICMP. Prin urmare, putem seta un astfel de filtru astfel încât să se afișeze numai pachetele ICMP.

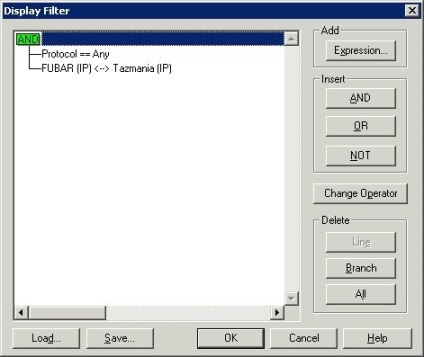

Rețineți că am eliminat deja informațiile primite astfel încât să vedem interacțiunea dintre computerele care ne interesează. Pentru a filtra mai mult informațiile noastre prin protocoale, faceți clic pe pictograma Filtru (o pictogramă care arată ca o pâlnie). După aceasta, veți vedea caseta de dialog Filtru afișare, prezentată în Figura B.

Figura B: caseta de dialog vă permite să filtrați informații pe computere și protocoale

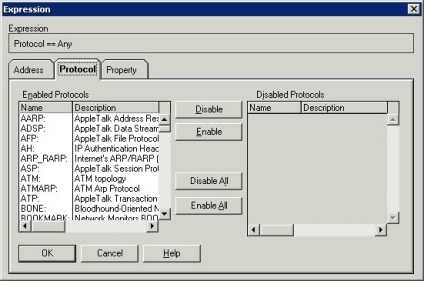

Pentru a filtra prin protocol, selectați Protocol == Oricare (orice protocol), faceți clic pe butonul Edit Expression (Acest buton va apărea în locul butonului Change Operator, care este prezentat în figură). Apoi, veți vedea o fereastră asemănătoare cu cea din Figura C. După cum puteți vedea din figură, fereastra afișează o listă a tuturor protocoalelor cunoscute de Network Monitor, precum și o scurtă descriere a fiecărui protocol.

Figura C: caseta de dialog Expresii (expresii) afișează o listă a tuturor protocoalelor cunoscute monitorului de rețea (Network Monitor)

Pentru a crea un filtru, faceți clic pe butonul Dezactivați tot. Ca urmare a acestei acțiuni, toate protocoalele din lista Protocoale activate (protocoalele incluse) vor fi mutate în lista Protocoalelor dezactivate (protocoale deconectate). Acum, în lista Protocoale dezactivate, căutați protocolul ICMP. Selectați protocolul ICMP și faceți clic pe butonul Activare. După aceasta, protocolul ICMP va fi afișat în lista Protocoalelor activate. Faceți dublu clic pe butonul OK, iar captura dvs. va fi filtrată și vor fi afișate numai pachetele care vă interesează, după cum se arată în Figura D.

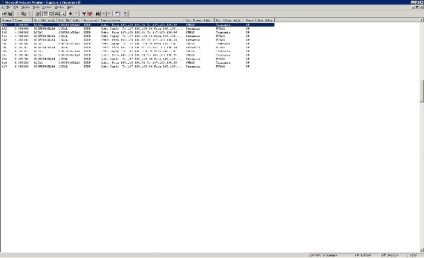

Figura D: Puteți specifica simultan un filtru pe computer și pe protocol

Tehnica pe care tocmai ți-am arătat-o că lucrezi foarte bine dacă știi exact ce protocol te interesează. Dar, uneori, poate fi necesar să obțineți o imagine generală a ceea ce se întâmplă între cele două computere, astfel încât este posibil să nu fie clar în prealabil ce protocoale sunt implicate în interacțiune. Chiar și pentru astfel de situații, puteți utiliza tehnici pentru a filtra informațiile inutile.

Tehnica pe care vreau să o spun este aproape la fel de eficientă ca cea pe care tocmai ați văzut-o, dar o folosesc în viața reală. Ideea din spatele acestei tehnici este de a filtra pachetele inutile unul câte unul. Înainte de a vă spune cum funcționează această tehnică, vreau să menționez că criteriul pentru clasificarea unui pachet ca inutil variază foarte mult de la un caz la altul. Cu cât doriți să aflați mai mult fișierul capturat, cu atât mai puține pachete doriți să filtrați. Pe de altă parte, dacă doriți doar să obțineți o idee generală despre ceea ce se întâmplă, atunci trebuie să lăsați doar câteva pachete.

După cum ați văzut, am folosit un computer numit FUBAR pentru a executa comanda PING pentru un server numit TAZMANIA. Să presupunem că știm că aceste două computere sunt implicate în interacțiune, dar nu știm că comanda PING utilizează protocolul ICMP.

În această situație, primul lucru pe care îl facem este să filtram pachetele capturate astfel încât să tăiem toate celelalte pachete care nu se referă la interacțiunea dintre cele două computere de care suntem interesați. Pentru a face acest lucru, vom folosi aceeași tehnică care a fost utilizată în a treia parte a acestui articol și rezultatul utilizării sale va arăta ca cel prezentat în figura A.

Când știm că ne interesează doar pachetele ICMP, am folosit un filtru pentru a reduce toate pachetele cu excepția pachetele ICMP. În acest caz, vom face contrariul. In schimb elimina toate protocoalele cu excepția celui care ne interesează, vom lăsa inițial toate protocoalele activate, iar apoi vom elimina protocoalele specifice, pentru ca noi înțelegem că nu ne interesează.

Dacă te uiți la Figura A. vei vedea că protocolul protocolului TCP este cel mai des folosit. Protocolul TCP / IP tinde să fragmenteze datele. Foarte des, dacă vedeți un pachet TCP, atunci acesta este un fragment din tot ce a rămas din cadrul anterior. Dacă vreau să găsesc o idee generală despre ceea ce se întâmplă, primul lucru de făcut este să filtrați pachetele TCP.

Trebuie să faceți clic pe pictograma filtrului pentru a accesa caseta de dialog Filtrare afișare. Faceți clic pe Protocolul == orice linie și faceți clic pe butonul Editare expresie. Selectați protocolul TCP și faceți clic pe butonul Dezactivare. Din păcate, ca urmare a unei erori în versiunea curentă a Network Monitor, totul nu funcționează așa cum ar trebui. Ca soluție, am creat o listă de protocoale care au fost utilizate pentru capturare. Apoi am dezactivat toate protocoalele, dar am inclus protocoalele folosite pentru capturare. După aceasta, pot opri protocoalele, dacă mi se pare că nu se referă la ceea ce mă interesează. De exemplu, dacă comparați Figura E cu Figura A., puteți vedea cât de mult a scăzut lista după ce am filtrat protocolul TCP.

Figura E: Protocoalele de filtrare care nu sunt legate de ceea ce căutați pot reduce în mod semnificativ numărul de pachete care trebuie sortate

concluzie

În acest articol v-am arătat două tehnici diferite pentru izolarea pachetelor de care aveți nevoie. În partea a 5-a, voi continua povestea și vă voi arăta cum să extrageți date din cadre individuale capturate.

Articole similare

Trimiteți-le prietenilor: