Utilizarea propriilor lanturi de procesare a traficului (Custom Chain)

În ultimele părți ale articolului am luat cunoștință de setările de bază ale firewall-ului, din care am aflat de asemenea că firewall-ul routerului verifică în mod constant pachetul pentru respectarea regulilor de filtrare de sus în jos. Verificarea se încheie atunci când pachetul este fie sărit în etapa următoare de procesare a traficului (Acțiune = Accept), fie pachetul nu va fi trecut (Acțiune = respingere, abandonare, tarpit).

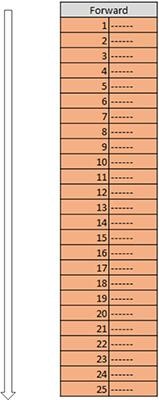

Astfel, dacă ne imaginăm un firewall format din 25 de reguli, acesta va arăta astfel:

În acest caz, dacă pachetul corespunde numai numărului de reguli 25, va fi verificat încă respectarea regulilor de la numărul 1 la numărul 24, pe care vor fi cheltuite resursele routerului.

Situația este complicată de faptul că există "foarte scump", în ceea ce privește timpul procesorului, regulile de filtrare. În aceste cazuri ajunge la salvare oportunitatea de a scrie propriul lanț (Chain) procesarea regulilor.

Dacă sunteți implicat vreodată în programare, un lanț privat este foarte similar cu procedura, care se numește prin specificarea în comanda de acțiune Salt cu numele lanțului, revenirea se merge la următoarea regulă pentru lanțul de apel, la sfârșitul prelucrării traficului în lanț, sau dacă există - sau regulă a lanțului propriu a fost folosită Acțiunea = Return, care a întrerupt procesarea ulterioară a lanțului.

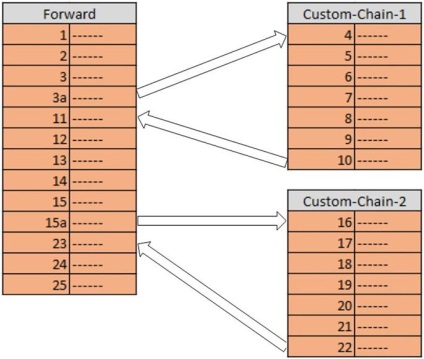

Din punct de vedere grafic, este posibil

afișați așa

Trebuie remarcat faptul că pachetul va cădea în lanț personalizat-chain-1 numai în cazul în care îndeplinește condițiile menționate în articolul 3a, și lanțul de personalizat-Chain-2 numai dacă respectă articolul 15a.

Ca rezultat, este evident că numărul mediu de reguli pe care pachetul este scanat este scăzut, ceea ce mărește performanța routerului.

Vreau doar să fiți atenți la faptul că același lanț poate fi apelat din diferite lanțuri (inclusiv din propria lor) filtrare a traficului. De exemplu, aveți posibilitatea să scrieți un lanț cu securitate server ssh din selectarea parolei și să îl accesați atât din lanțul de intrare (selectând o parolă pe router) cât și din lanțul înainte, protejând unul sau mai multe servere interne.

De exemplu, vom discuta cum să configurați un router Microtec cu mai multe interfețe WAN. În acest caz, aveți nevoie pentru a scrie un număr destul de mare de reguli identice pentru fiecare WAN-interfață, sau pentru a crea propriul lanț de procesare a traficului, iar provocarea l în contact cu pachetul exterior la oricare din WAN-interfețe.

Creăm un demilitarizat

zonă de baie (DMZ)

Acum, după o mică digresiune teoretică despre propriile noastre lanțuri, pe care o vom folosi cu dvs., ne întoarcem la creația promisă a DMZ. Plecând de la a doua parte a articolului. avem 3 interfețe:

- WAN (acces la Internet);

- DMZ (Zona Demilitarizată);

- LAN (rețea locală).

Le vom împărți cu nivelul de încredere.

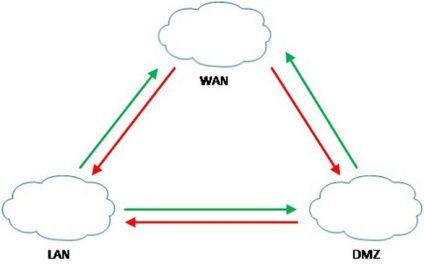

LAN-ul este cea mai de încredere rețea. Din acesta puteți merge în ambele WAN și DMZ fără restricții. Pentru a obține de la alte rețele la LAN, aveți nevoie de o regulă separată pentru firewall.

DMZ este o rețea cu un nivel de încredere intermediar. Puteți accesa WAN din acesta, însă accesul este interzis accesului LAN fără permisiune specială.

WAN este rețeaua cea mai nesigură. În mod implicit, accesul este blocat atât în LAN, cât și în DMZ.

Aceasta poate fi reprezentată grafic după cum urmează:

Configurarea Router-ului

Deoarece în această parte a articolului lucrăm cu traficul care trece prin router, lanțul principal (lanțul) pentru astfel de trafic este înainte.

Mai întâi, rezolvăm toate conexiunile cu stări de conexiune egale cu cele stabilite și conexe și dezactivați starea conexiunii egală cu cea nevalidă, indiferent de interfețe. Deoarece deja știm că este logic să filtrați traficul pe conexiuni noi (connection-state = new).

În plus, cel mai mare număr de pachete se referă la conexiunile deja stabilite, iar specificarea acestei reguli în partea de sus a listei va crește ușor performanța.

Trimiteți-le prietenilor: