O privire de ansamblu asupra funcționării cu OpenBSD poate fi citită aici >>>.

Verificăm lista utilizatorilor care se pot conecta la sistem:

În OpenBSD, există un pachet doas. ca o alternativă mai simplă la sudo. dar dacă sudo este mai familiar - apoi instalați-l:

doas este instalat implicit.

Adaugă un nou utilizator la setevoy. adăugându-l la grupul de roți:

Adăugăm o regulă pentru doas:

Verificăm din nou:

Schimbați parola de root:

Interzicem conectarea root pe SSH și schimbăm portul - editați / etc / ssh / sshd_config și instalați:

Verificăm de la mașina de lucru de mai jos rădăcina:

Sub noul utilizator:

Openwall firewall - PF

PF (Filter Packer) - paravanul de protecție implicit în OpenBSD.

Comenzile de bază pentru lucrul cu acesta.

Fie prin pfctl:

- pfctl -f /etc/pf.conf - încărcați pf.conf

- pfctl -nf /etc/pf.conf - citiți, dar nu aplicați reguli

- pfctl -sr - afișează seturile de reguli curente

- pfctl -ss - afișează tabelele de stare curente

- pfctl -si - afișează statisticile pachetelor și contoarelor

- pfctl -sa-print toate

Regulile de bază pentru accesarea gazdei vor fi specificate prin setările AWS. astfel încât PF poate fi utilizat numai pentru o interdicție manuală (și Fail2ban).

Editarea fișierului /etc/pf.conf. adăugați o descriere a tabelului și a fișierului în care vor fi stocate regulile:

Verificați. Banim IP:

Și încercăm să ne conectăm cu 77.120.103.20:

- redirecționarea notificărilor prin e-mail ca root

- pachete de actualizare automată

NGINX pe OpenBSD

Descrierea tuturor pachetelor poate fi găsită aici >>> (naxsi - o soluție interesantă, citiți aici >>>).

În fișierul /etc/rc.conf.local adăugați linia:

Adăugarea la pornirea fișierului /etc/rc.conf:

SSL pentru NGINX - Să criptați

Creați directoare pentru fișiere și jurnale de configurare:

În fișierul /etc/nginx/nginx.conf, adăugați:

În fișierul /etc/nginx/nginx.conf, adăugați:

Instalați clientul ACME (Protocolul de gestionare a certificatelor automate).

O listă completă de clienți poate fi găsită aici >>>. în acest caz folosim certbot.

În cazul unei erori a formularului:

Adăugați parametrul wxallowed în / etc / fstab:

Creați fișierul de configurare virtualhost /etc/nginx/conf.d/openbsdtest.setevoy.org.ua.conf:

Creați un fișier index:

Verificați și reporniți NGINX:

Cu ajutorul openssl:

Linkuri corelate Let's Encrypt și OpenBSD:

Certificatul de actualizare automată

În cron, adăugați sarcina:

Securitatea NGINX

În mod implicit, NGINX raportează versiunea sa:

Dezactivați prin adăugarea la server <> fișier linia /etc/nginx/nginx.conf:

Adăugăm antetul X-Frame-Options pentru a împiedica afișarea paginilor în cadru / iframe:

Dezactivați verificarea tipului de conținut automat pentru IE. Chrome. Safari:

Un titlu util este Content-Security-Policy (depășită - X-Content-Security-Policy și X-WebKit-CSP).

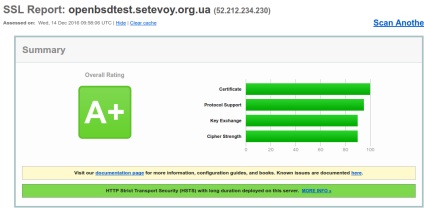

Configurarea SSL

Generați o cheie parametru pentru stabilirea unei sesiuni utilizând protocolul Diffie-Hellman:

Pentru a arăta acest lucru este posibil astfel:

Adăugăm la fișierul de setări:

Adăugăm o listă de protocoale acceptate:

Definirea algoritmilor de criptare acceptate:

Permitem stocarea în cache a sesiunilor SSL (1MB pentru cache, 1 oră pentru magazin):

Scrierea OCSP:

Alte opțiuni

Parametrii de mai jos se referă la perspectivă, dar este logic să le adăugăm acum.

Acest lucru nu ar efectua strângere de mână SSL de fiecare dată pentru un client - puteți adăuga keepalive_timeout:

Se refuză accesul dacă cererea către server nu include numele virtualhost:

Cod HTTP 444 - conexiune strânsă fără răspuns.

Permitem numai serverului anumite tipuri de cereri:

DELETE. CĂUTARE și altele - vor fi aruncate.

Blocați fișierele hotlink și imaginile (pentru traficul imaginilor de pe serverul pe care îl plătim, pentru a permite accesul numai din domeniul dvs.):

Configurația care rezultă din:

Articole similare

Trimiteți-le prietenilor: