Tu și fără mine, sigur, știi cât de multe informații utile pot fi extrase de la tracker: de la detaliile dispozitivului intern al infrastructurii la codurile sursă de aplicații. Deci, obținerea accesului la un lucru ca un bugtracker în testele de penetrare este extrem de utilă. Astăzi vă voi spune despre două vulnerabilități din popularul tracker de erori Mantis.

Desigur, înainte de numărul de instalații Jira, "Praying Mantis" este departe, dar în cadrul scopului cercetării scopa am întâlnit adesea acest produs.

Obținerea privilegiilor de administrator funcționează asupra versiunilor aplicației 2.3.0 și mai jos și, de asemenea, sub 1.3.0. În ciuda faptului că actualizările au o regularitate de invidiat, pe Internet există încă un număr foarte mare de servere pe care se instalează ramuri vulnerabile ale distribuției. Acest lucru este facilitat de lipsa unui mecanism de actualizare automată a versiunii curente (sau cel puțin informații despre disponibilitatea acestuia), precum și de lenea administratorilor - chiar și fără aceasta. 🙂

Citirea fișierelor locale, apropo, funcționează pe toate versiunile până la ultima versiune (2.5.1). La urma urmei, acest lucru nu este un bug, este o caracteristică.

Testarea testului

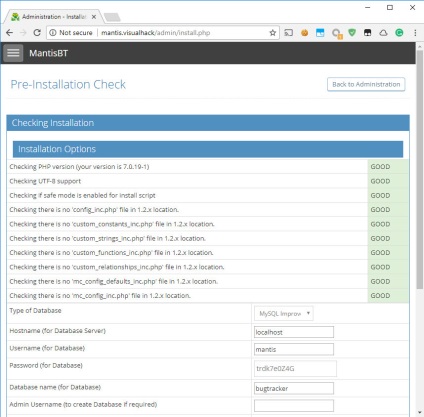

Mantis este scris în PHP și funcționează cu toate bazele de date importante (MySQL, Microsoft SQL, PostgreSQL și așa mai departe), astfel încât standul de încercare de foraj va fi ușor. În caz contrar, mă duc peste punctele principale.

Pentru a nu ne deranja cu mașini virtuale greoaie, folosim Docker. Pe genunchi am folosit un fișier de andocare pentru o construcție rapidă, pe care o puteți descărca aici. În consola, accesați dosarul cu fișierul descărcat și executați

Folosind variabilele MYSQL_USER. MYSQL_PASS și HOST_DOMAIN. puteți modifica numele de utilizator al MySQL, parola și numele gazdei virtuale pe care va fi disponibil standul nostru. Acum începem containerul în sine:

Dacă totul se face corect, vom vedea pagina de instalare bugtracker. Vom trece prin acest proces până la capăt - puteți găsi datele de conectare și parola din baza de date în fișierul docker.

Continuarea articolului este disponibilă numai pentru abonați

Opțiunea 2. Cumpărați un articol

Articole similare

Trimiteți-le prietenilor: