Există două metodologii pentru procesarea criptografică a informațiilor utilizând cheile - simetrice și asimetrice.

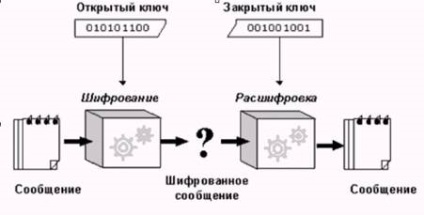

Metodologia simetrică (secret), în care atât pentru criptare, cât și pentru decriptare, expeditorul și destinatarul utilizează aceeași cheie pe care au convenit să o utilizeze înainte de interacțiune (figura 2.1). Dacă cheia nu a fost compromisă, atunci în decodificare autentificarea expeditorului este efectuată automat, deoarece numai expeditorul are o cheie cu care să cripteze informațiile și numai destinatarul are o cheie cu care să decripteze informațiile. Întrucât expeditorul și destinatarul sunt singurele persoane care cunosc această cheie simetrică, dacă cheia este compromisă, numai interacțiunea acestor doi utilizatori va fi compromisă.

Algoritmii de criptare simetrice utilizează chei care nu sunt foarte lungi și pot cripta rapid cantități mari de date.

Disponibile astăzi, utilizând metodologia simetrică, sunt, de exemplu, rețelele ATM. Aceste sisteme sunt modelele originale ale băncilor care le dețin și nu sunt vândute.

Din algoritmii de criptare simetrică, algoritmul de criptare DES (inventat de IBM) a fost utilizat pe scară largă, ceea ce este recomandat în sectoarele deschise ale economiei SUA. Acest algoritm a fost inițial condamnat la o durată de viață limitată datorită restrângerii lungimii cheii la 56 de biți.

Situația este agravată de faptul că, conform legislației SUA, sistemele de criptare cu o cheie de maximum 128 de biți sunt permise ca produse software. Adică atunci când cumperi un sistem de cifre cu o cheie de 1024 sau 2048 sau mai mulți biți, trebuie să știți că dacă schimbați cheia, partea activă (schimbarea) va fi partea cheii în 128 de biți. Sistemele de criptare simetrice au un singur dezavantaj comun, constând în complexitatea distribuției cheilor. Atunci când terțul interceptează cheia, un astfel de sistem de protecție criptografică va fi compromis. Deci, atunci când înlocuiți cheia, trebuie să o transferați confidențial participanților la procedurile de criptare. Evident, această metodă nu este adecvată în cazul în care este necesar să se stabilească conexiuni sigure cu mii sau mai mulți abonați la Internet. Principala problemă este generarea și transmiterea în siguranță a cheilor către participanții la interacțiune. Cum se stabilește un canal sigur pentru transferul de informații între participanții într-o interacțiune pentru a transfera cheile peste canalele de comunicare neprotejate? Absența unei metode sigure de schimb de chei limitează distribuirea unei tehnici de criptare simetrică la Internet.

Această problemă a fost încercată să rezolve prin dezvoltarea unei metodologii asimetrice (deschise) de criptare. Se criptează documentul cu o singură cheie și îl decriptează cu altul. Fiecare dintre participanții la transferul de informații generează în mod independent două numere aleatoare (chei publice și secrete).

Cheia publică este transmisă pe canalele de comunicare deschise unui alt participant la procesul de protecție criptografică, dar cheia secretă este păstrată în secret.

Expeditorul criptează mesajul cu cheia publică a destinatarului. și decripta aceasta poate numai proprietarul cheii secrete (Figura 2.2).

Toate criptosistemele asimetrice fac obiectul unor atacuri prin enumerare directă a cheilor și, prin urmare, ar trebui să utilizeze chei mult mai lungi decât cele folosite în criptosistemele simetrice pentru a oferi un nivel de protecție echivalent. Aceasta afectează imediat resursele de calcul necesare pentru criptare. RSA a evoluat într-un standard industrial pentru algoritmi cheie cheie asimetrici utilizați în afaceri pentru semnături digitale și criptare.

Sistemele de criptare simetrice și asimetrice au propriile merite și dezavantaje. Dezavantajele unui sistem de criptare simetric sunt dificultatea înlocuirii unei chei compromise, iar dezavantajele unui sistem asimetric sunt la o viteză relativ scăzută. Conform stabilității criptografice a lungimii cheii de 128 de biți a sistemului simetric, cheia corespunde unei chei asimetrice de 2304 de biți.

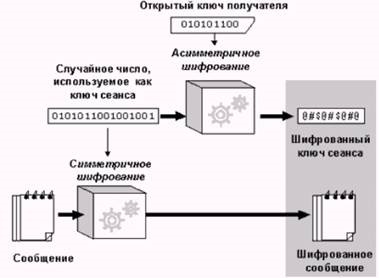

În prezent, sistemele de criptare care utilizează un algoritm combinat care permite viteza mare de criptare inerentă AES să utilizeze transferul cheilor deschise de criptare (ca în RSA) au devenit larg răspândite.

Pentru a evita viteza scăzută a algoritmilor de criptare asimetrică, pentru fiecare mesaj este generată o cheie simetrică temporară. Mesajul este criptat folosind această cheie de sesiune temporară simetrică. Această cheie de sesiune este apoi criptată utilizând cheia asimetrică deschisă a destinatarului și un algoritm de criptare asimetric. Deoarece cheia sesiunii este mult mai scurtă decât mesajul în sine, timpul de criptare va fi relativ scurt. După aceasta, această cheie de sesiune criptată împreună cu mesajul criptat este trimis destinatarului (Figura 2.3).

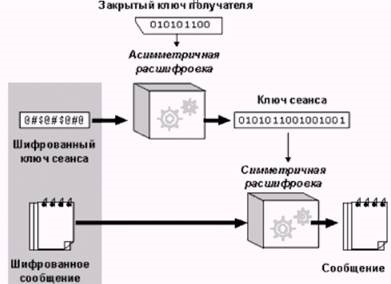

Receptorul utilizează același algoritm asimetric de criptare și cheia sa secretă pentru a decripta cheia sesiunii, iar cheia de sesiune rezultată este utilizată pentru a decripta mesajul în sine (Figura 2.4).

Sistemele de criptografie cu chei publice sunt utilizate pe scară largă în diferite protocoale de rețea, în special în protocoalele TLS și precursorul SSL (HTTPS-ul subiacent), în SSH. De asemenea, utilizat în PGP, S / MIME.

Articole similare

Trimiteți-le prietenilor: