Pentru ce este serverul Edge?

Serverul Edge este necesar pentru conexiunile externe ale clientului la infrastructura Lync fără conexiuni VPN. De obicei, clienții externi se conectează la serverul Edge printr-o rețea publică de internet. De fapt, Edge este un server proxy când conexiunile externe ale clientului sunt terminate pe serverul Edge și apoi redirecționate către serverele interne sau clienții Lync.

În cadrul proiectului s-au planificat conexiuni la infrastructura Lync a clienților externi de pe Internet, nu a existat nici o federație planificată cu alte organizații și cu publicul IM. De asemenea, a fost permisă echilibrarea încărcăturii traficului extern, astfel încât informațiile de mai jos sunt date mai jos, luând în considerare cerințele proiectului. Singura ipoteză care a fost făcută este numărul de servere Edge, un server este implementat pe site-ul de testare din cauza lipsei de resurse, deși cerințele și tabelele se bazează pe mai multe servere Edge.

Edge server roluri

Serverul Edge constă din mai multe roluri (servicii) care îndeplinesc sarcini specifice.

Rolul AccessEdge

Conexiune la un singur punct a traficului SIP de intrare și ieșire.

Rolul WebConferencing

Abilitatea de a conecta clienți externi la întâlniri ale sistemului Lync.

Schimb de mesaje XMPP cu parteneri federali XMPP.

Cerințe de bază pentru serverele Edge

Toate cerințele pentru serverele Edge pot fi găsite pe TechNet. Voi observa cerințele care m-au îndrumat în faza de proiectare a Edge.

Gateway-ul implicit este specificat pe adaptorul Edge "extern" și metoda manuală de pe serverul Edge specifică toate subrețelele unde sunt localizate serverele interne Lync și clienții.

TechNet la recomandarea de a utiliza servere DNS Edge în DMZ, de multe ori serviciul nu este acolo, de aceea este recomandat să utilizați un server DNS extern, și specificați corespunzătoare gazde oștile rețeaua internă. Am încălcat această recomandare utilizând un DNS intern.

Cerințe privind certificatul

Pentru mai multe servere Edge, trebuie să utilizați același certificat, pentru aceasta cheia privată trebuie exportată.

Principala cerință - tipul de echilibrare pentru adaptoarele de rețea "interne" și "externe" ar trebui să fie aceleași. Puteți utiliza DNS sau HLB ca balancing load.

Cerințe portuare

Cerințele portului sunt specificate în tabelul 6.3

Descrierea infrastructurii rețelei

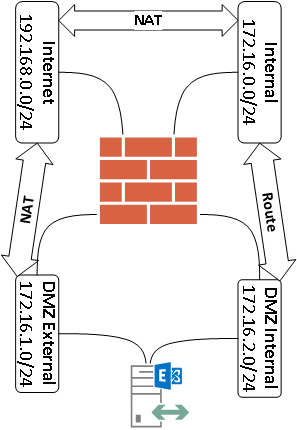

În compania clientului, un firewall este implementat pentru a deservi infrastructura de rețea a biroului central (CO), la care sunt conectate toate rețelele CO. O diagramă simplificată este prezentată în figura 6.1

Figura 6.1. Diagrama rețelelor conectate la firewall

DMZ extern - 172.16.1.0/24

DMZ intern - 172.16.2.0/24

Rețeaua DMZInternal a fost creată pentru ca cerințele de rețea pentru serverul Edge să fie îndeplinite.

Relațiile dintre rețele:

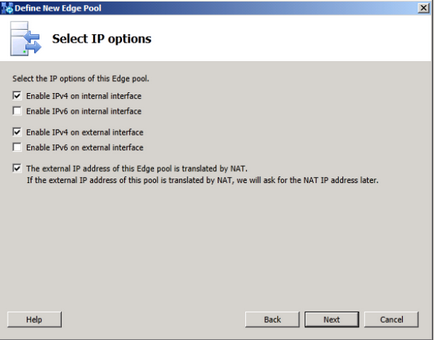

Internet - DMZ extern-> NAT

DMZ Intern-> Intern -> Routing.

Internet -> Intern - NAT

Tabelele 6.1 și 6.2 cu setările de rețea ale firewallului și serverului Edge sunt prezentate mai jos

Tabelul 6.1 Setările pentru firewall-ul rețelei

Tabelul 6.2 Setările de rețea pentru serverul Edge

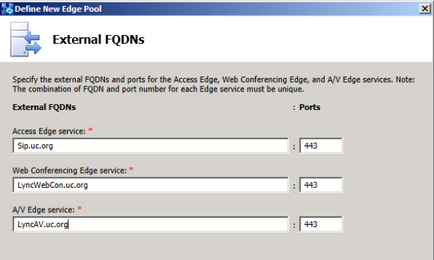

- Access Edge - IP # 6

- Web Conf Edge - IP # 7

- A / V - IP # 8

În mod corespunzător, traducerea NAT pe firewall ar trebui să fie configurată în aproximativ următorul mod:

Cerințe portuare

* Cerințele pentru adaptoarele de rețea sunt prezentate în două file de document

Pașii de implementare a gradului

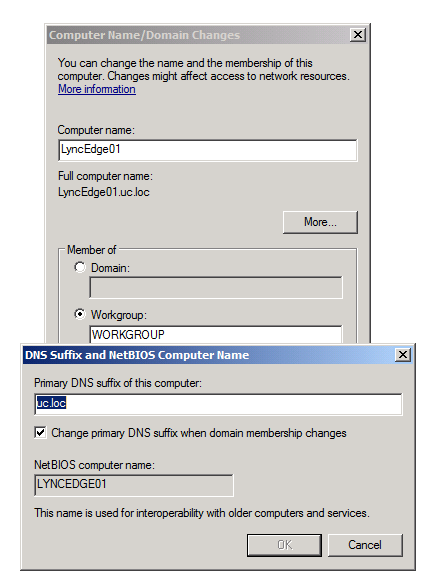

Configurarea DNS, crearea de intrări pentru Edge, configurarea sufixDNS pentru serverul Edge

Înregistrările DNS trebuie create în avans. Sufixul DNS pentru serverul Edge este configurat în aceeași partiție ca și computerul:

Configurarea rețelei pe serverul de margine

Pentru a configura rețeaua, trebuie să configurați două adaptoare de rețea și să specificați rute statice la rețelele unde sunt localizate serverele și serverele Lync.

Pentru mai multe servere Edge, trebuie să utilizați același certificat, pentru aceasta cheia privată de certificat trebuie exportată. Trebuie să instalați certificate în magazinul de calculatoare.

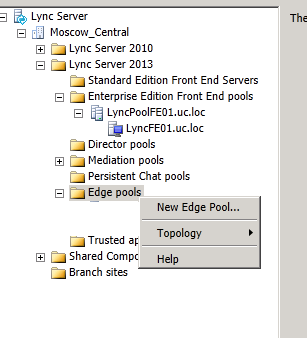

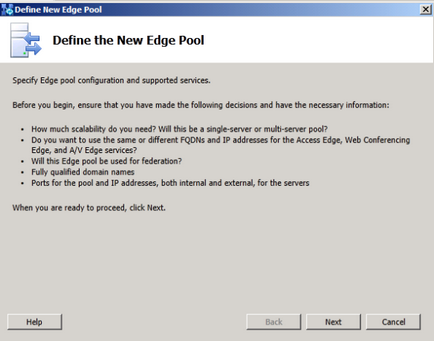

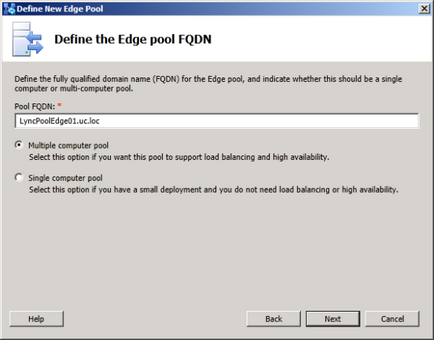

Închidem Topologia Builder și porniți expertul Pool New Edge Pool.

Se specifică numele piscinei Edge Server (în cazul balansier DNS pentru adaptoare interne trebuie să fie un fel de înregistrări DNS: LyncPoolEdge01.uc.loc = IP1 (Edge Server 01), LyncPoolEdge01.uc.loc = IP2 (server Edge02), etc. ).

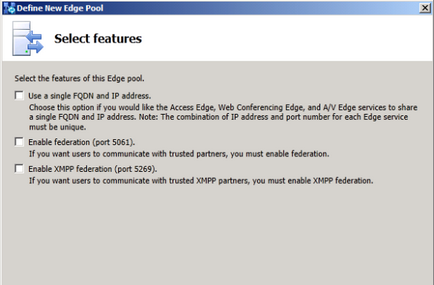

Specificați următoarele setări:

- Pachetul de servere Edge utilizează o singură adresă IP

- Federația este folosită?

- Este utilizată federația XMPP?

Specificați numele DNS pentru serviciile Edge

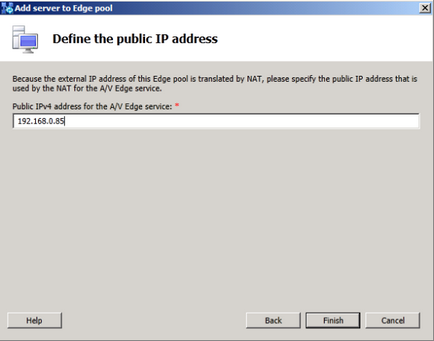

Specificați o adresă IP externă (cea de pe echipamentul de rețea) de la care va fi transmis traficul către A / V Edge.

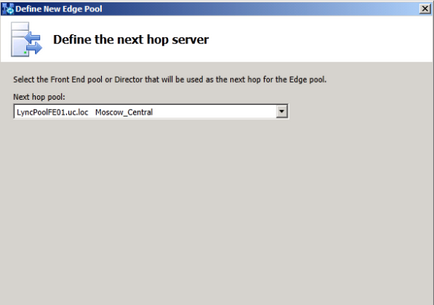

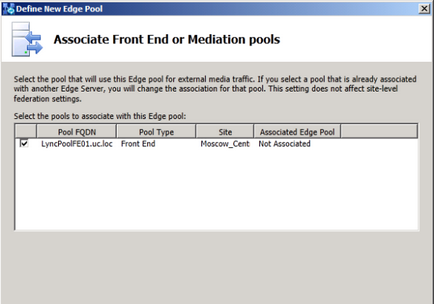

Specificați cu ce servere Front va funcționa bazinul serverului Edge

Exportarea topologiei într-un fișier:

Export-Csconfigurare -FileName topology.zip

Instalarea componentelor Lync pe un server

Operațiunea este identic, cel care a fost făcut în timpul instalării Front End, trebuie să treacă prin toate etapele în ordine (etapa 1-step4) Singura diferență este în primul pas (Install Store Configurație locală) trebuie să specificați fișierul de topologie.

De asemenea, atunci când se atribuie certificate, nu va exista o capacitate OAuth, acest protocol este acceptat numai de servere "interne".

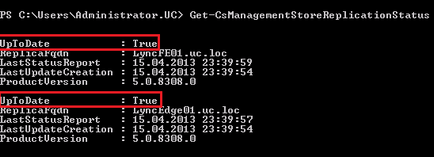

Verificați replicarea între serverele Front End și Edge

Pentru a înțelege că sincronizarea dintre lucrările End și marginea din față se pot folosi echipa Invoke-CsManagementStoreReplication și Get-CsManagementStoreReplicationStatus

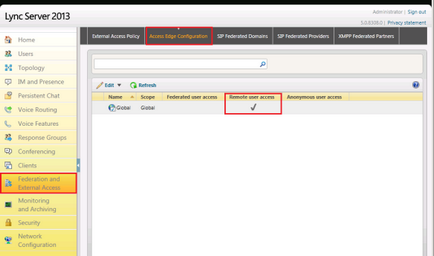

Ultimul pas este să permiteți utilizatorilor externi să se conecteze la serverele de baze Edge

Închiderea unui client extern - cu succes ..

Da. Am descărcat CRL și CRT de la o mașină non-recurentă (un laptop personal într-un grup de lucru). În jurnalele Lync, o intrare extrem de informativă: "Certificatul trimis de serverul WAC sau proxy nu a putut fi validat".

Miracolele sunt cumva. Am telefonat doi dintre inginerii mei familiarizați și am cerut sfaturi. În ciuda faptului că setările AD servicii de certificare nu au fost modificate începând cu joi, certificat OWAS este, de asemenea, nu sa schimbat, doar (14:30), prezentare pe mașini fără domeniu au câștigat (în revista Lync \ calc înregistrare «O navigare de vizionare URL a fost încercată»). Singurul lucru pe care l-am făcut a fost recrearea fermei, dar a fost mai mult de două ore în urmă. E ciudat.

Se pare că a fost posibil să se găsească cauza problemei. Se pare că Windows stochează undeva în starea verificării cache CRL pentru Office Web Apps și certificatul până la expira al acestei înregistrări, sistemul ia în considerare certificatul elimina confirmarea, și nu încearcă să efectueze testul. Până când am rulat verificarea manuală prin intermediul utilitarului de comandă certutil.exe, prezentările nu au funcționat. După verificarea manuală, am lansat Lync și prezentările câștigate.

Articole similare

Trimiteți-le prietenilor: