Trojan-Banker.AndroidOS.Svpeng.ae se raspandeste prin intermediul site-uri rău intenționate, ca un fals de Flash-player. Experții au avertizat că tehnica troian malware funcționează chiar și pe actualizarea completă a dispozitivului cu cea mai recentă versiune de Android și toate actualizările de securitate instalate.

Expert „Kaspersky Lab“ Roman Unuchek spune că, după limba controale de funcționare Trojan-Banker.AndroidOS.Svpeng.ae dispozitiv de interfață și în cazul în care limba folosită nu este limba rusă, solicită permisiunea de a utiliza abilități speciale.

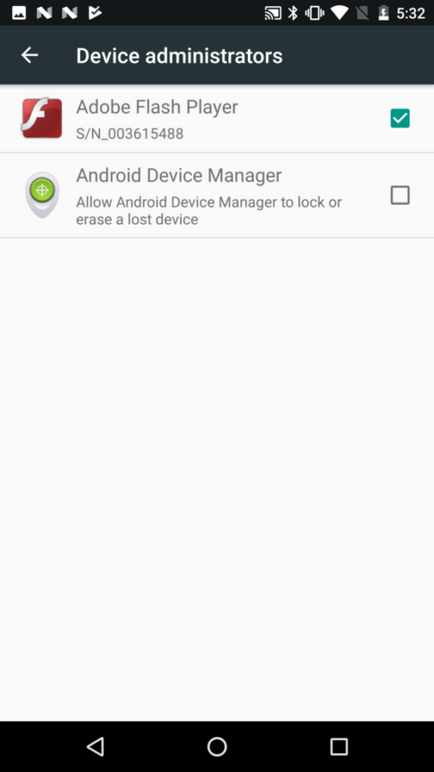

Abuzul de acest privilegiu permite malware-ului pentru a efectua o mulțime de activități rău intenționate: Trojan ea însăși în dispozitivul de administrator, se dă dreptul de a afișa ferestrele lor pe partea de sus a altor aplicații se instalează ca implicit SMS-aplicații și oferă-vă câteva permisiuni dinamice care vă permit să trimiteți și să primiți SMS-uri - mesaje, efectuarea de apeluri și vizualizarea listei de contacte. Mai mult decât atât, folosind oportunitățile care rezultă, malware-ul poate bloca orice încercare de a-l priveze de administrator al dispozitivului pentru a preveni dezinstalarea. Astfel, blochează orice încercare de a adăuga sau elimina un drepturi de administrare a dispozitivului, inclusiv pentru orice altă aplicație.

Utilizarea funcțiilor speciale permite o amenințare pentru accesul la interfața altor aplicații și comiterea furtului de date, inclusiv numele și conținutul elementelor de interfață. Acest conținut poate fi inclus și textul introdus. În plus, screenshoturile Svpeng de fiecare dată când utilizatorul apasă butoanele de pe tastatură, încărcând aceste instantanee pe serverul atacatorului. Troian acceptă nu numai tastatura standard a dispozitivelor Android, ci și câteva tastaturi populare terțe.

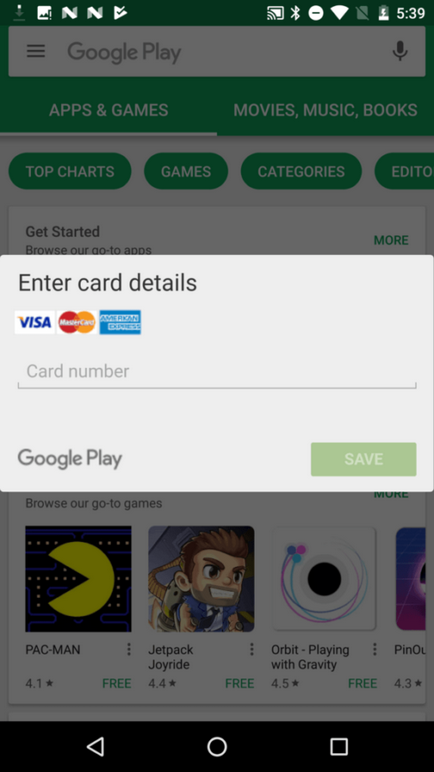

Unele aplicații, în mare parte aplicații bancare mobile, nu vă permit să faceți capturi de ecran atunci când fereastra lor se află pe partea de sus a restului ferestrelor. În astfel de cazuri, malware-ul utilizează o altă posibilitate de a fura date: afișează o fereastră de phishing în partea de sus a aplicației atacate. Interesant, pentru a determina ce aplicație se află pe lângă toate celelalte, Svpeng folosește și caracteristici speciale.

De asemenea, fișierul de configurare conține link-uri de phishing PayPal aplicații mobile, și eBay, ceea ce a făcut posibil să se angajeze furtul de informații de cont, precum și link-uri către aplicațiile mobile bancare din diferite țări:

- Marea Britanie - 14 aplicații atacate de servicii bancare mobile;

- Germania - 10 aplicații bancare mobile au atacat;

- Turcia - 9 au atacat aplicațiile bancare mobile;

- Australia - 9 aplicații bancare mobile au atacat;

- Franța - 8 au atacat aplicații bancare mobile;

- Polonia - 7 au atacat aplicațiile bancare mobile;

- Singapore - 6 atacuri ale aplicațiilor bancare mobile.

În plus, programele malware pot primi următoarele comenzi de la serverul de administrare:

- trimiterea unui mesaj SMS;

- colectarea de informații (contacte, aplicații instalate și jurnale de apeluri);

- colectarea tuturor mesajelor SMS de pe dispozitiv;

- deschiderea unei legături;

- începeți interceptarea mesajelor SMS primite.

Distribuiți știrile prietenilor dvs.:

Trimiteți-le prietenilor: