JAVA EE: Dezvoltarea aplicațiilor web. SSL. Keytool. HTTPS.

JAVA EE: Dezvoltarea aplicațiilor web. SSL. Keytool. HTTPS.

SSL și TLS sunt protocoale criptografice care asigură o conexiune sigură / criptată între client și server. Pentru transmiterea mesajelor se utilizează algoritmi asimetrici cu cheie publică.

Privind cererea noastră, nevoia de a proteja zona privată este clar evidentă, este faptul că suntem la sfârșitul articolului o conexiune sigură.

Pentru a implementa exemplul, este posibil să aveți nevoie de un instantaneu al ultimei lecții, puteți să o luați de aici.

Creați un certificat SSL. Utilizarea aplicației de tip cheie.

Soluția acestei probleme are următoarele etape:

- Generarea cheilor private.

- Creați un fișier de solicitare a certificatului (.csr)

- Trimiterea fișierului către serviciul de certificare.

- Obținerea și importul unui certificat semnat.

- Configurarea serverului.

Acest articol va descrie modul de utilizare a utilitarului în Ubuntu 12.04.

- Navigați la folderul Configurație domeniu Glassfish (

Am terminat prima etapă a sarcinii noastre. Acum trebuie să creați fișierul de cerere de certificat cu comanda:

Aceasta este cererea pe care o vom trimite la autoritatea de certificare. Și du-te la site-ul COMODO și încercați să semnați certificatul nostru.

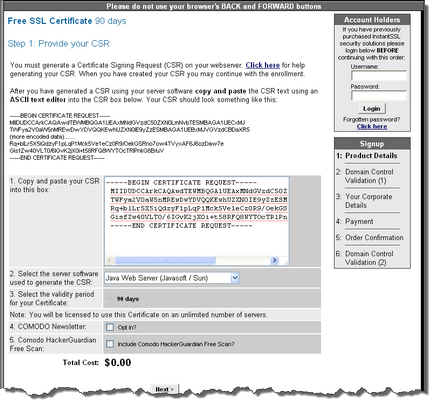

Un certificat SSL gratuit COMODO poate fi obținut timp de 90 de zile. Ca o atracție de generozitate fără precedent. Certificatele de probă sunt furnizate de aproape toate centrele de certificare, fiecare având propriul său timp (thawte are 20 de zile). Dacă doriți, folosindu-vă numai certificate de probă din diverse centre, puteți să vă mențineți un an întreg fără să dați $ 200-300 pentru semnarea certificatului.

La primul pas vi se va cere să introduceți codul de solicitare și să selectați serverul pe care îl utilizați. Pentru noi, acesta este serverul Web Java.

De asemenea, puteți elimina bifarea de la tot felul de abonamente.

În pașii următori vi se va solicita date și date personale ale organizației.

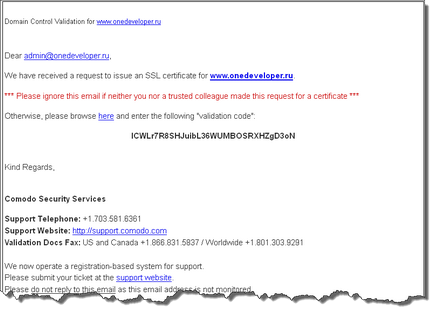

Mai mult, dacă ați specificat un domeniu ca o scrisoare de validare într-una dintre casetele furnizate, veți primi un cod de validare la poștă. Va trebui să introduceți link-ul furnizat.

În cazul succesului, veți primi o scrisoare cu o arhivă în căsuța poștală pe care ați indicat-o în datele despre dvs., în care vor fi 5 certificate.

Certificat CA de bază - AddTrustExternalCARoot.crt

Certificat intermediar CA - UTNAddTrustSGCCA.crt

Certificat intermediar CA - ComodoUTNSGCCA.crt

Certificat intermediar CA - EssentialSSLCA_2.crt

Certificatul dvs. SSL gratuit - www_youdomain_en.crt

Toate cele 5 certificate trebuie să le importăm în spațiul nostru de stocare.

Copiați toate certificatele în dosarul de configurare al domeniului nostru.

Atunci când importați certificate, este important să păstrați coada de așteptare. Pentru a evita greșelile din aceasta, puteți să consultați întrebările frecvente pe pagina COMODO.

Am căutat deja și, prin urmare, vă voi prezenta rapid importul. Rulați următoarele comenzi în ordine:

Gata! Noul nostru certificat notarizat semnat a fost importat în depozit și este gata să ofere fiecăruia cheia publică pentru instalarea unei conexiuni securizate.

Configurarea serverului Glassfish pentru a utiliza un certificat nou

După ce noul nostru certificat a fost importat cu succes, trebuie să mergem la consola de administrare a serverului (localhost: 4848).

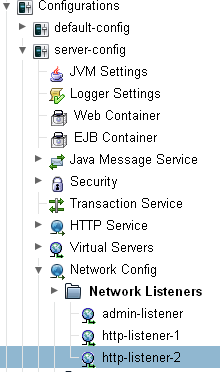

În consola de administrare, mergeți la următoarea cale a arborelui de configurare: Configuration-> Network Config-> Network Listeners.

Iată ascultătorii disponibili ai rețelei. Ascultător admin-ascultător. după cum rezultă din titlu, este responsabil pentru consola de administrare. Ascultătorul http-listener-1 este responsabil pentru un flux de rețea simplu, necriptat, respectiv, http-listener-2 este un flux de rețea protejat.

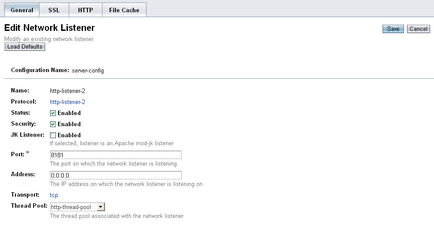

Desigur, puteți să vă creați noi ascultători, să le atribuiți porturi, fluxuri și alte setări. În acest exemplu, vom folosi ascultătorul existent de ascultător http-listener-2 pentru a stabili o conexiune securizată pe portul 8181. Selectați acest ascultător.

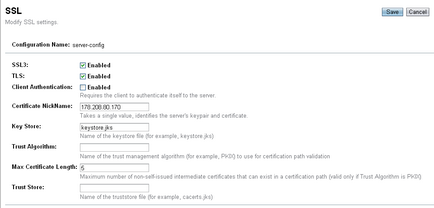

Fila principală conține informații despre dacă ascultătorul este activat, dacă conexiunea este protejată, portul care este ascultat și ce flux este folosit. Aici trebuie să vă asigurați că opțiunea de securitate este activată. Urmați fila SSL.

Aici, de asemenea, nu avem mult de lucru:

Trebuie să reporniți serverul.

Configurați zona de site privată într-o conexiune securizată

Pentru a face acest lucru, trebuie să adăugăm o singură linie!

Deschideți servletul nostru privat-controler. Înlocuiți adnotarea @ServletSecurity cu următoarele:

De fapt, am adăugat încă o opțiune, spunând că trebuie să utilizați un protocol sigur de transport.

Puteți să mergeți în zona noastră privată a site-ului și să vă asigurați că acum utilizează protocolul https.

Astăzi trebuie să cunoaștem încă o metodă pentru crearea unei aplicații JavaEE securizate. Toate etapele au fost acoperite, de la generarea cheilor private, la importul certificatelor semnate. Am învățat cum să configuram serverul nostru web pentru a funcționa utilizând noi certificate și, de asemenea, indicat în aplicația noastră web zona în care ar trebui utilizată o conexiune securizată.

Articole similare

Trimiteți-le prietenilor: