Ne pregătim un specialist în domeniul IS - Instruim un specialist în domeniul securității informațiilor de la zero la nivelul inițial. După antrenament, veți putea oferi servicii pentru efectuarea testelor de penetrare (hacking legal)

OWASP Zed Attack Proxy (ZAP) este un instrument de testare integrat ușor de folosit pentru detectarea penetrării și a vulnerabilității în aplicațiile web.

Acesta este conceput pentru a fi utilizat de persoane cu diferite experiențe de securitate și, prin urmare, este ideal pentru dezvoltatori și testere funcționale, care sunt noi în încercarea de penetrare. Dar acest program nu va fi inutil pentru un penitenciar experimentat, de asemenea - își va găsi locul în setul de instrumente.

Unele dintre funcțiile ZAP sunt:

Unele dintre caracteristicile ZAP:

- Sursă deschisă

- Cross-platform

- Ușor de instalat (necesită Java 1.7)

- Complet gratuit (fără taxă pentru versiunea "Pro")

- Prioritatea este ușurința în utilizare

- Informații complete

- Complet internaționalizată

- Tradus în zeci de limbi

- Bazat pe o comunitate cu încurajare activă

- Dezvoltarea activă a unei echipe internaționale de voluntari

Instrucțiuni de utilizare ZAProxy

E destul de simplu. Pentru a rula programul, introduceți terminalul

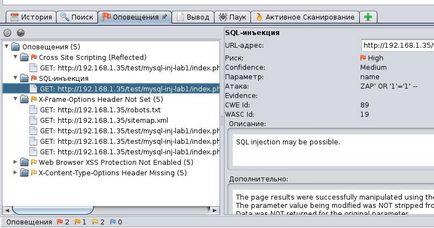

După aceasta, paianjenul va construi un copac al paginilor site-ului, iar scanerul va efectua diverse teste cu paginile găsite. Când apar vulnerabilitățile, vor apărea numerele de lângă casetele de selectare: roșu înseamnă vulnerabilități extrem de grave (cum ar fi injecțiile SQL și XSS). În arborele paginii site-ului, paginile vulnerabile vor fi de asemenea marcate.

Instrucțiunile de astăzi sunt destul de scurte - poți să te uiți la opțiuni suplimentare, cred că nu vor cauza multe întrebări.

Subiecte conexe

Injecție SQL Injection Astăzi, vă voi spune despre un astfel de tip de atac cunoscut ca SQL Injection. Atacul injectării SQL constă în introducerea sau "injectarea" interogării SQL prin intrarea da.

Instrumentul de exploatare a imprimantei (PRET) În acest articol, vom examina un instrument conceput pentru a efectua teste de penetrare pentru imprimante. Exploatarea imprimantei la.

Cum se activează VPN pe Kali Linux este soluția problemei. Cum se rezolvă o problemă cu incapacitatea de a adăuga un VPN - includerea unui VPN pe Kali Linux O rețea virtuală privată (VPN) extinde o rețea privată prin domeniu public.

Hostintel - inteligența unei gazde rău intenționate. Traducerea: Anna Davydova Sursa: n0where.net Inteligența gazdei rău intenționate: hostintel Descărcați hostintel Acest instrument este folosit pentru.

Articole similare

Trimiteți-le prietenilor: