Ce va fi necesar pentru a implementa DirectAccess în configurația de bază:

Și să începem. Acest manual va utiliza interfața engleză.

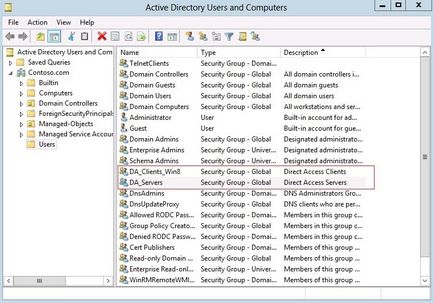

1. Pentru a începe, avem nevoie pentru a crea un grup de securitate în Active Directory cu DA_Clients_Win8 numele (numele grupului se poate schimba), este numele pe care il avem, care ar arăta că vor exista calculatoare cu Windows grup 8. Locul de amplasare în directorul va alege, la discreția sa. Prin același principiu, creați un alt grup DA_Servers. În acest grup, adăugăm obiecte "Computer" cu Windows 8 Enterprise instalate și respectiv serverul cu DirectAccess.

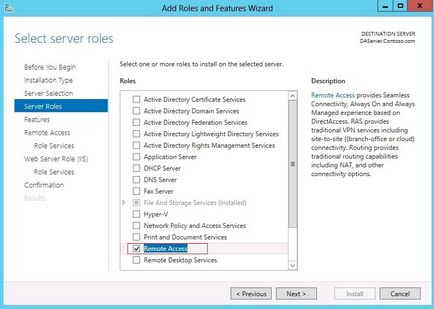

2. Pe serverul de acces direct, ridicăm rolul de "acces la distanță":

În "Selectarea funcțiilor" puteți selecta Gestionarea politicilor de grup, Instrumente de administrare a serverului la distanță și altele dacă doriți să direcționați procesul de la serverul DirectAccess în sine.

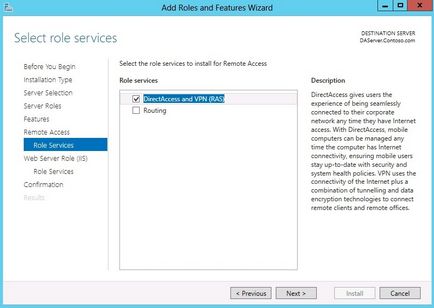

În "Role Services" lăsăm singura alegere - "DirectAccess și VPN (RAS)"

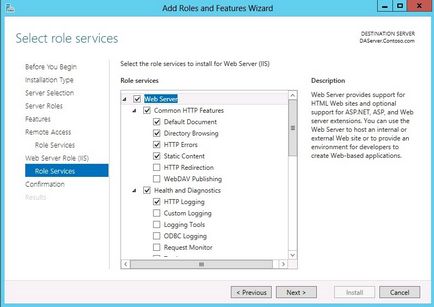

De asemenea, avem nevoie de serviciul IIS, pentru aceasta suntem de acord cu următorii pași ai asistentului de instalare.

3. După finalizarea instalării, va porni următorul asistent de instalare.

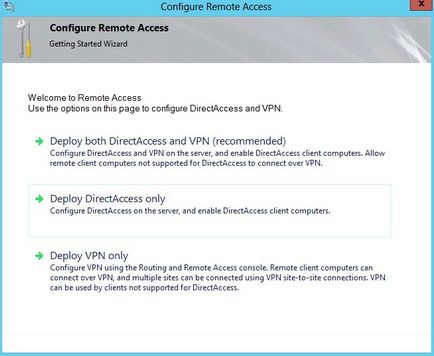

În configurația de bază, selectați "Implementați numai DirectAccess"

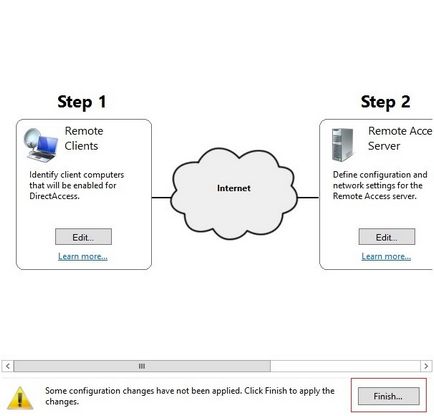

Finalizați expertul de configurare, dacă după aplicarea setărilor vedem erori, nu vă faceți griji, le vom corecta mai târziu. Dar pentru a înțelege procesul, uitați-vă la ceea ce se plânge instalatorul.

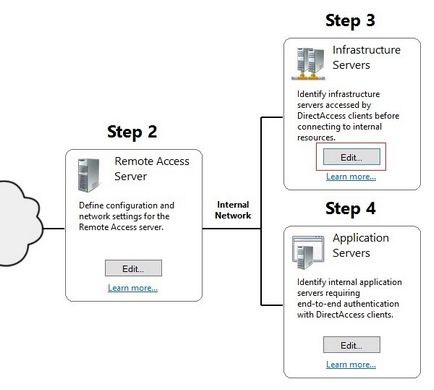

4. După configurarea inițială, vedem fereastra "Remote Access Management Console"

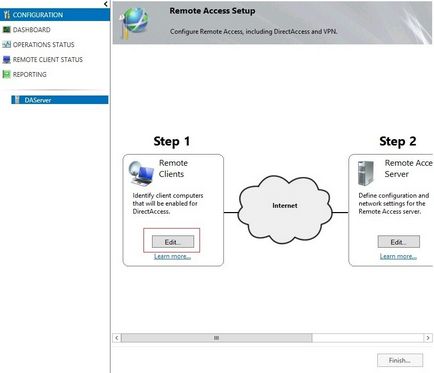

Accesați secțiunea "Configurare" și selectați Editați la Pasul 1:

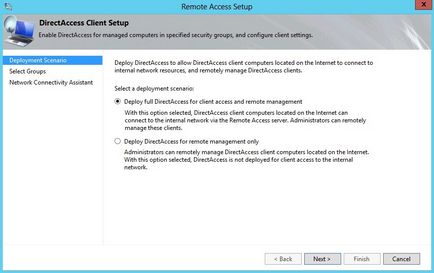

Apoi, selectăm scenarii pentru acces la distanță și pentru gestionarea de la distanță a clienților. În acest pas, puteți defini în mod clar ce este utilizat pentru DirectAccess. Alegem primul element.

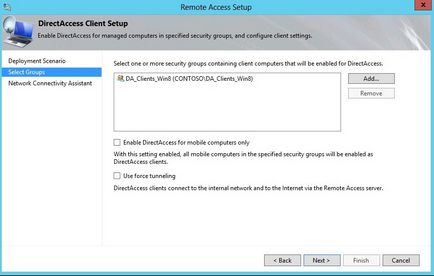

În acest stadiu, selectați grupul pe care l-am creat mai devreme, pentru care DirectAccess va fi disponibil, după eliminarea grupului Domain Computers. Elimină caseta de selectare "Enable DirectAccess numai pentru computerele mobile". Am lăsat balega "Folosiți forța tunelului" la discreția mea. Dacă este activată, atunci tot traficul clientului la distanță va trece prin serverul DirectAccess.

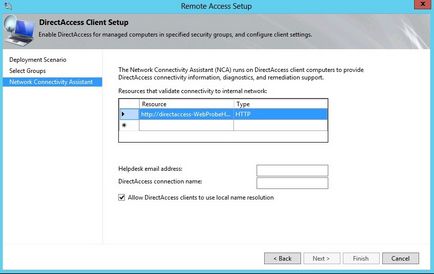

În acest stadiu, ni se oferă oportunitatea de a apela conexiunea DirectAccess așa cum dorim. Ce va fi scris în linia DirectAccess numele conexiunii va fi afișat în lista de conexiuni client. Activarea serviciului Permiteți clientului DirectAccess să utilizeze rezoluția numelui local permite clienților să acceseze denumirile plate. Dacă clientul de acasă are un NAS cu o rețea de stocare (ca exemplu), apoi tastând acest nume în browser, DirectAccess va încerca să găsească acest nume pe serverele DNS ale organizației și nu va permite accesul la spațiul de stocare de la domiciliu. Dar dacă clientul specificat în proprietățile conexiunii pentru a rezolva astfel de nume local, acesta va reuși. Dar mai întâi trebuie să rezolvăm acest lucru.

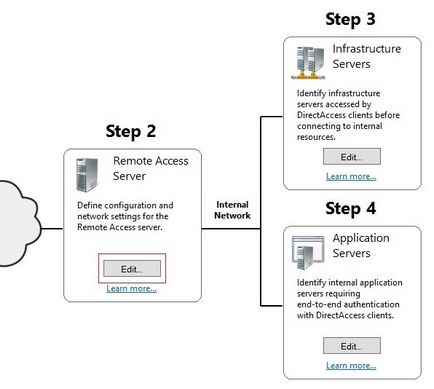

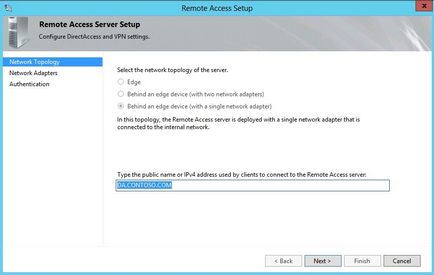

5. Apoi, editează Pasul 2:

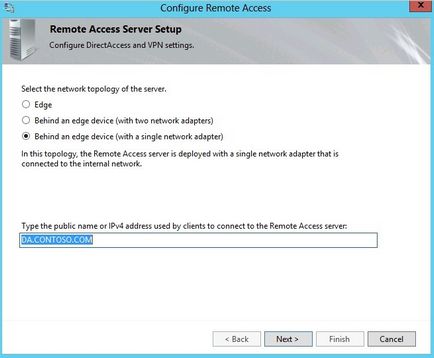

Deoarece am specificat deja numele extern al serverului DirectAccess la instalarea inițială, lăsăm primul pas neschimbat.

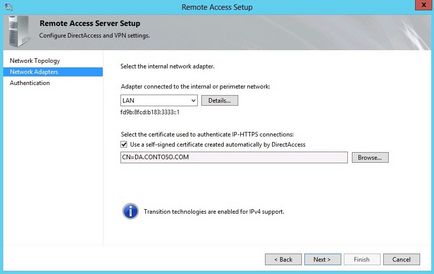

A doua etapă este lăsată neschimbată. Dar merită menționat faptul că va fi utilizat un certificat cu auto-semnare. De asemenea, dacă există mai mulți adaptori de rețea pe server, merită să alegeți un adaptor care arată în interiorul rețelei, în cazul nostru LAN.

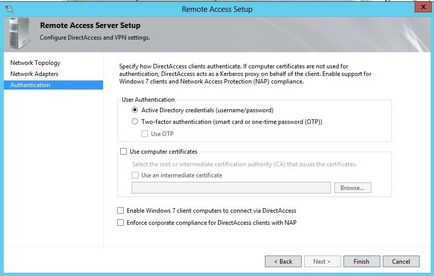

În acest moment, nu putem schimba nimic, deoarece nu folosim infrastructura cheilor publice (PKI). Orice jackdaw expus necesită PKI.

6. Editați Pasul 3:

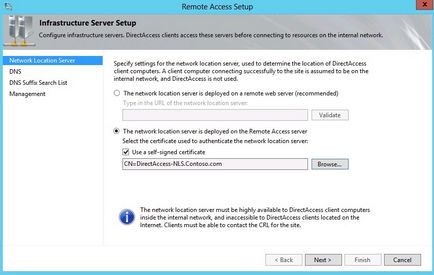

Acest pas este lăsat neschimbat, sistemul însuși va emite un certificat auto-semnat pentru numele DirectAccess-NLS.

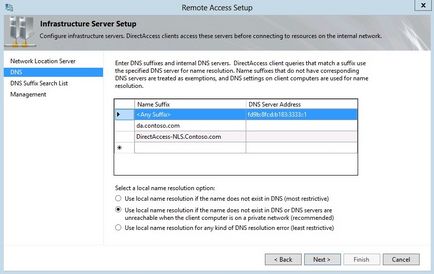

Această etapă specifică excepțiile de la NRTP (Politica tabelului de rezoluție a numelui), pentru această listă vor fi utilizate serverele DNS specificate în interfața de rețea a clientului. Aici puteți adăuga nume la numele implicit, care trebuie prelucrate în mod necesar de DNS din setările TCP / IP ale interfeței de rețea a clientului, chiar dacă au un domeniu organizație, de exemplu, un server Lync.

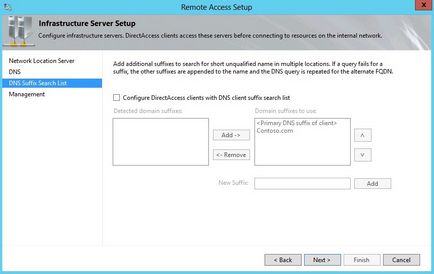

Următorul pas este lăsat neschimbat, cu excepția cazului în care aveți mai multe sufixe de domeniu.

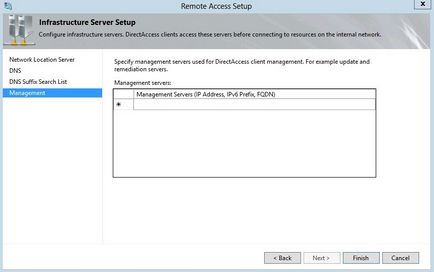

Ultimul pas este, de asemenea, lăsat neschimbat

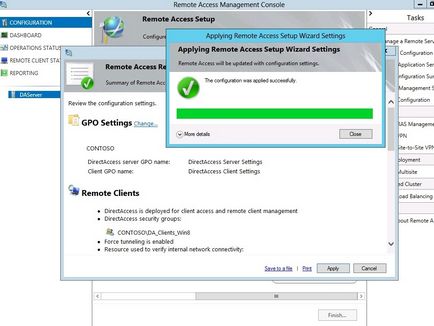

Cel de-al patrulea pas din configurația de care nu avem nevoie. Apăsați pentru a accepta configurația și trebuie să obțineți configurația primită fără erori.

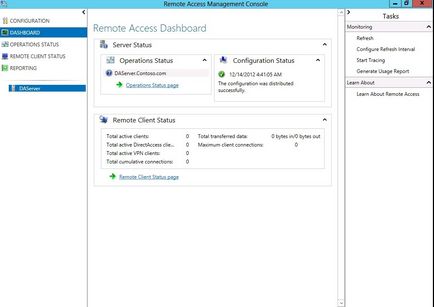

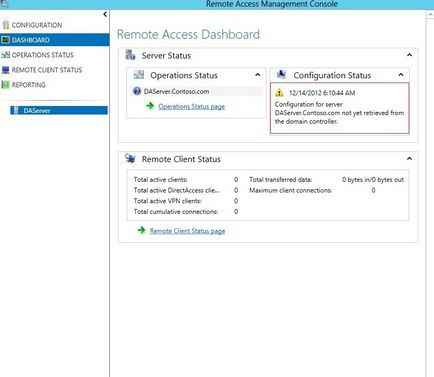

7. După adoptarea configurației vom vedea o imagine în secțiunea «BORD», ne spune că totul este în regulă, dar politica nu a fost actualizat pe server, deoarece nu politici de grup de la un controler de domeniu a fost actualizat. Supraîncărcăm serverul DirectAccess.

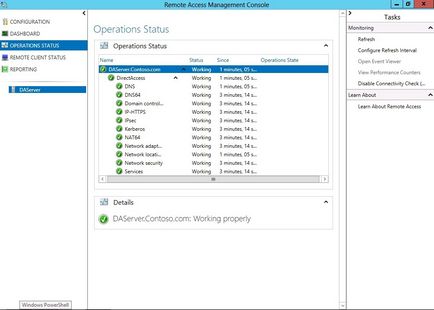

Dacă totul este în regulă, ar trebui să vedeți toate serviciile care rulează:

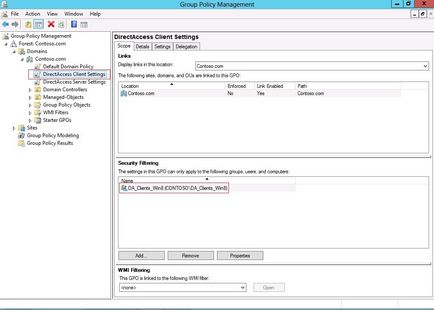

Verificați politica de grup, ar trebui să vedem rădăcina domeniului DirectAccess două politici de grup, datele de politică pot fi transferate de la rădăcină la unitatea organizațională dorită.

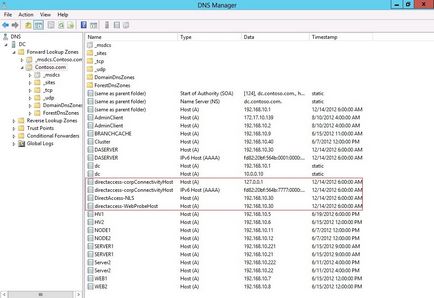

Asigurați-vă că verificați DNS, vedeți înregistrările marcate în roșu

Aceasta completează configurația de bază a serverului. Clientul a rămas. Dacă clientul este deja introdus în domeniu și fizic conectat la organizația de rețea, atunci trebuie să actualizați politicile de grup pe computer prin gpupdate / force și să reporniți. După repornire, clientul este pregătit să se conecteze la DirectAccess.

Pentru a face munca DirectAccess, trebuie să urmați mai multe reguli:

- Paravanul de protecție Windows pe client trebuie să fie activat

- Un profil care, pentru conexiune externă (nu de la serviciu, dar la domiciliu, de exemplu), conexiunea la rețea nu ar trebui să fie domeniu (poate fi privată sau publică).

- Politicile de grup trebuie să fie aplicate pe client. Verificăm: gpresult / r / scope: calculator și căutați numele politicii de grup DirectAccess și verificați calitatea de membru al grupului de securitate.

Dacă toate regulile sunt îndeplinite și clientul este conectat la Internet, atunci ar trebui să vedem starea Conectat în conexiunile de rețea.

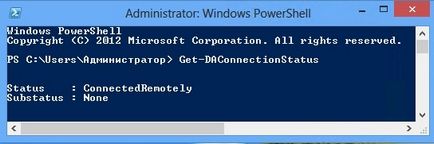

De asemenea, puteți utiliza comanda PowerShell Get-DAConnectionStatus. Starea conexiunii la distanță ne spune că suntem conectați la rețeaua companiei.

Pentru a face acest miracol să se întâmple, este necesar:

Voi descrie această procedură în pași:

Pe server de la linia de comandă:

- md C: \ ODJ (creați folderul "ODJ" în rădăcina unității C: \)

- djoin / furnizare / mașină NUMECOMPUTER / domeniu DOMAIN.NAME / policynames "Setări DirectAccess Client" / certtemplate DA_Computers_Authentication / savefile c: \ odj \ provision.txt / reutilizarea

/ machine COMPUTERNAME - numele computerului care va fi adăugat la domeniu

/ domain DOMAIN.NAME este numele domeniului țintă

/ names of policies "Setările clientului DirectAccess" este GPO pe care dorim să ne mutăm la clientul conectat (trebuie să existe un GPO client pentru DirectAccess)

/ certtemplate DA_Computers_Authentication - Dacă utilizați un certificat de computer pentru autentificare pentru DirectAccess, trebuie să specificați șablonul corect

/ reutilizare - o cheie care va reseta parola computerului dacă există deja computer cu numele din comandă. Este mai bine să creați un obiect avansat "Computer" în unitatea organizațională corectă ("cele mai bune recomandări" de bază).

Taste / policynames și / certtemplate și să facă distincția nou domeniu offline Alăturați-vă vechi, vechi nu le-au (există câteva chei noi, dar în acest caz nu sunt necesare).

Pe client, avansați fișierul provision.txt de pe serverul în dosarul C: \ ODJ din client.

Și din linia de comandă:

- djoin / requestodj / loadfile C: \ ODJ \ provision.txt / windowspath% windir% / localos

Dacă totul a trecut în mod normal, este necesară o repornire, după care se va putea autentifica folosind un cont de domeniu. Și dacă autentificarea a avut succes, verificați accesul la resursele domeniului.

Articole similare

-

Auto-ajutor ferestre xp, microsoft office, arțar, photoshop, corel draw, multimedia,

-

Dezactivarea protocoalelor de tunel neutilizate ipv6 direct access, notează inginerul

Trimiteți-le prietenilor: