# xAB; Kaspersky Lab # xBB; a spus despre o metodă neobișnuită de hacking ATM-uri, care a fost folosită cu succes de cel puțin un hacker. Tot ceea ce are nevoie un hoț este un burghiu și un dispozitiv simplu care poate fi asamblat de unul singur. # xAB; Medusa # xBB; spune cum funcționează această metodă și cum funcționează și de ce este dificil să se apere împotriva acesteia.

Experții au început să studieze acest model și au descoperit un port conectat la magistrala de calculatoare - un subsistem prin care componentele sale comunică între ele. În particular, prin autobuz, a fost deschis accesul la un distribuitor pentru emiterea de bani. Prin gaura forată, crackerul ajunge ușor în port.

personal # xAB; Labs # xBB; cinci săptămâni au studiat semnalele transmise pe autobuz și, în cele din urmă, au fost capabile să facă față protocolului de transfer de date. Sa dovedit că comenzile din interiorul ATM sunt transmise într-o formă prost protejată.

După aceea, cercetătorii au asamblat un dispozitiv simplu de la microcontrolerul Atmega (aceștia sunt utilizați în cardurile Arduino), baterii, mai multe condensatoare și un adaptor pentru conectarea la port. Dispozitivul, care costa 15 $, a permis echipei de distribuitori să dea bani.

Unul dintre hoții care au folosit această vulnerabilitate a fost prins de poliție - când și unde sa întâmplat, nu este specificat. Nu avea un dispozitiv bazat pe microcontroler - în schimb, el folosea un laptop cu un cablu, prin care conectase prin gaura la portul ATM și a dat comanda de a da toți banii.

Atunci când utilizați această metodă, a existat o mică problemă: într-un anumit moment, computerul din cadrul ATM a înțeles că distribuitorul a funcționat fără comanda sa și a fost repornit. Dar, după repornire, atacatorul ar putea să trimită din nou echipa să emită bani - și să facă acest lucru până când ATM-ul nu va emite toate facturile.

Metoda prin găurirea găurilor permite obținerea de bani fără zgomot - dacă atacatorul decide să deschidă încuietoarea și să scoată întregul panou frontal, alarma va reacționa.

Deoarece atacul are loc la distanță, totul pare nevinovat din exterior - atacatorul nu atinge nici măcar ATM-ul. Pur și simplu, din când în când, aparatul emite pachete de 40 de denumiri, care rămân să fie luate. Este nevoie de mai puțin de 20 de minute pentru a curăța un ATM, după care puteți trece la următorul punct.

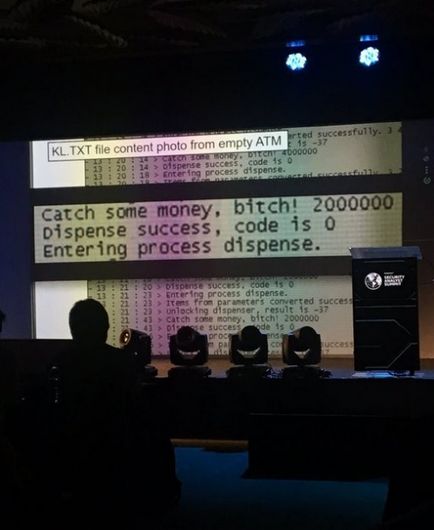

Atacul atacului este chemat pentru că nu lasă urme: după emiterea banilor, virusul se șterge. Dar pe unul dintre bancomatele afectate, cercetătorii au putut găsi două documente text care conțineau jurnale de tranzacții (se pare că nu s-au retras din greșeală).

În aceste reviste au existat câteva expresii în limba engleză: # xAB; intru în procesul de emitere a # xBB; deblochează distribuitorul # xBB; și # xAB; prinde banii, târfă! #BBB; Probabil că aceste linii au fost afișate pe ecranul ATM în momentul în care atacul a venit să strângă banii.

Cercetătorii au căutat aceste rânduri din textele altor virusuri și au găsit unul potrivit - a fost găsit anterior în Rusia și Kazahstan. Așa cum am notat # xAB; Kaspersky Lab # xBB; un virus numit ATMitch, poate rula pe marea majoritate a bancomatelor. Cu ajutorul atacurilor non-file, peste 800 de mii de dolari au fost deja furate.

Trimiteți-le prietenilor: