În termen de o lună pe computerele utilizatorilor produselor Kaspersky Lab:

- au reflectat 249 345 057 atacuri de rețea;

- au blocat 68.894.639 de încercări de a infecta Webul;

- Au fost detectate și transformate programe inofensive (încercări de infecție locală);

- Au fost depistate 8301 457 de verdicte euristice.

Evenimentele principale ale lunii

Prima lună de vară a fost relativ calmă: niciun incidente semnificative, din fericire, nu s-au întâmplat. Contextul cybercriminal al lunii poate fi numit "clasic". În țările în curs de dezvoltare, intrusii au folosit analfabetismul utilizatorilor de securitate IT pentru a-și distribui meșteșugurile. În țările dezvoltate, prevalența malware-ului, vânătoarea de informații și banii utilizatorilor. În Brazilia, ca întotdeauna, bancherii au fost distribuiți, iar în Rusia, în mod tradițional, au fost folosite programe rău intenționate într-o varietate de scheme frauduloase.

Atacatorii nu sunt lăsate platformă singur Mac OS X. Dacă software-ul fals anti-virus pentru această platformă, dar acum escrocii răspândit Backdoor.OSX.Olyx.a backdoor au fost descoperite în luna mai. Acest program malware este conceput pentru a controla de la distanță computerul: atacatorii ar putea folosi sistemul infectat pentru propriile lor scopuri: pentru a descărca alte programe periculoase, programe și se execută executa comenzi shell.

Evaluare malware

Programe rău intenționate pe Internet

Primii 20 de programe malware de pe Internet este încă dominat de malware, sunt utilizate pentru a efectua atacuri drive-by: redirectari, downloaders script si exploateaza. Astfel de programe malițioase au luat 14 din cele 20 de linii ale ratingului.

TOP 20 a primit patru Redirector: Trojan-Downloader.JS.Agent.fzn (12), Trojan-Downloader.JS.Agent.gay (13), Trojan-Downloader.JS.IFrame.cfw (14 loc) și Trojan.JS.IFrame.tm (locul 15).

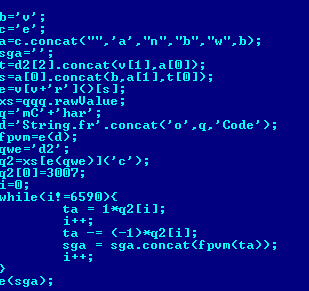

Fragmentul scriptului infectat cu Trojan-Downloader.JS.Agent.gay

Încărcătoarele de script sunt reprezentate în clasament de două grupuri. Primul: Trojan.JS.Redirector.pz (5), Trojan.JS.Redirector.qa (al 7-lea) și Trojan.JS.Redirector.py (8), Trojan.JS.Redirector. qb (locul 9). În al doilea rând: Trojan-Downloader.JS.Agent.gbj (11) și Trojan-Downloader.JS.Agent.gaf (19 mii).

Fragment de încărcător rău intenționat Trojan.JS.Redirector.qa

Observăm apariția în evaluarea exploatației Trojan-Downloader.SWF.Small.df (locul 20) în fișierele SWF. Funcționalitatea sa constă în lansarea ascunsă a unui alt fișier SWF rău intenționat, localizat în același folder de pe server.

Programe rău intenționate pe computerele utilizatorilor

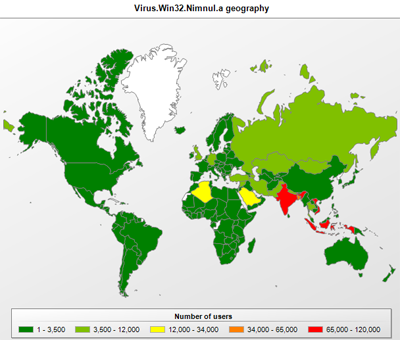

După cum sa menționat mai sus, evaluarea malware-ului detectat pe computerele utilizatorilor sa schimbat nesemnificativ. Cu toate acestea, pe lângă malware-ul tipic din TOP 20, un reprezentant destul de neobișnuit al faunei dăunătoare - fișierul virus Virus.Win32.Nimnul.a - a fost prins.

Nimnul-Infector

Pentru prima dată în TOP 20, acest atac rău intenționat în luna mai și timp de două luni a ajuns de la poziția 20 la 11. Acest lucru este foarte neobișnuit, având în vedere faptul că infectoarele de fișiere se trezesc treptat. În prezent, atacatorii preferă programele malware protejate de agenți de împachetare polimorfici (care asigură unicitatea unui program periculos ambalat). Utilizarea virușilor de fișiere a devenit pur și simplu neprofitabilă: dezvoltarea și suportul acestora sunt destul de complexe, în timp ce detectarea acestora în sistem este relativ simplă.

Virusul Nimnul.a infectează fișierele executabile adăugând o secțiune suplimentară ".text" la sfârșitul fișierului și modificând punctul de intrare. După pornire, orice fișier infectat verifică prezența unui identificator de virus unic în sistemul de operare (Mutex). Având un obiect Mutex înseamnă că un alt fișier infectat a fost deja rulat pe sistem. În acest caz, virusul pornește numai aplicația originală. Dacă Mutex-ul dorit nu este găsit, primul obiect de sincronizare va fi creat primul și apoi componenta principală a Nimnul va fi aruncată pe disc. Această componentă scrie pe disc mai multe biblioteci malware.

Malware fură fișierele de configurare personale ale browserelor populare, se conectează la un server de la distanță și poate înlocui ieșirea paginilor web.

TOP 20 programe malware pe Internet

Trimiteți-le prietenilor: