lot proaspete de documente eliberate de WikiLeaks spune cum CIA, în cea mai bună tradiție a filmelor de spionaj, hacks și dezactivează camere de securitate, microfoane și daune de înregistrare pentru a proteja agenții lor de a fi compromisă și pentru a ascunde urmele operațiunilor lor.

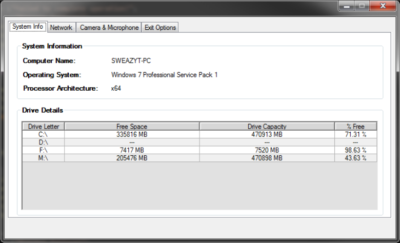

În scopurile de mai sus, CIA folosește un proiect numit Dumbo. Acesta nu este un fișier mic, ci un instrument pentru sistemele bazate pe Windows, pe care agenții le pot purta pe un drive USB. Este suficient să conectați o unitate flash USB cu Dumbo la bord la sistemul țintă și să rulați utilitarul. GUI-ul instrumentului, care vorbește de la sine, poate fi văzut mai jos.

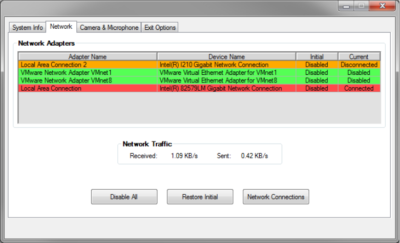

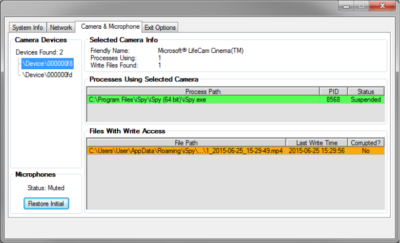

Dumbo detectează automat toate dispozitivele conectate la sistem (Bluetooth, Wi-Fi, sârmă), găsește camere, microfoane, adaptoare de rețea și așa mai departe. Doar două clicuri, operatorul poate dezactiva toate dispozitivele de urmărire, iar Dumbo va elimina toate procesele asociate cu aceste dispozitive, precum și va dezactiva procesele de orice software destinat înregistrării și monitorizării.

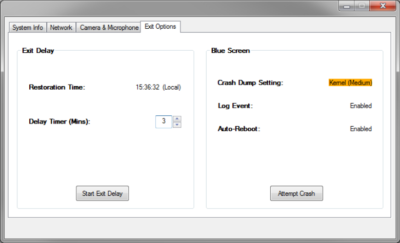

În Dumbo oferă, de asemenea, o caracteristică interesantă Blue Screen of Death (BSOD, "Blue Screen of Death"), atât pentru platformele pe 32 de biți, cât și pe 64 de biți. Activarea acestei opțiuni va masca activitatea agentului CIA în cazul eșecului obișnuit al sistemului. Versiunea pe 32 de biți acceptă Windows XP, Windows Vista și noul sistem de operare Windows. Versiunea pe 64 de biți, la rândul său, nu suportă sistemul de operare vechi, inclusiv Windows XP.

Distribuiți știrile prietenilor dvs.:

Editorial, nu crezi că titlul este prea galben pentru un astfel de conținut? Dacă ați reușit să conectați necontrolat unitatea flash USB și să rulați software-ul cu privilegii SYSTEM atunci când antivirusul este dezactivat, apoi pe acest computer cu rețeaua și camera puteți să faceți același lucru cu mâinile. Pur și simplu mai puțin convenabil. Și chiar mai mult, nimic nu este în ordine.

Dacă unele instrumente într-adevăr creep până zona chiar sub talie, atunci nu este gravă.

Și că, dacă Apple și Melko-soft construiesc în sistemele lor, vulnerabilități deliberate, care, de exemplu, sunt activate de codul de cheat, în mod special pentru astfel de agenți.

Conectat înseamnă acest lucru în cmd fără admin, a introdus o combinație lungă de caractere și hop, tu ești administratorul. Profit.

Spatele pentru FBI este exact în toate produsele Microsoft și Apple. În ceea ce privește Linux, situația nu este încă pe deplin înțeleasă. Dar există o suspiciune că Ubuntu și altele asemenea sunt supuse și FBI-ului.

Întreaga lume este teatru, iar principalul FBI ...

Această poveste este amestecată cu teroristul 5c, pe care nu l-au putut "sparge" fără ajutorul unor pălării negre străine.

Imaginați-vă că ofițerul de securitate Apple spune că nu va coopera niciodată, apoi se întâlnește pe stradă cu agenții FBI și noaptea: - Pss, băiete, ai nevoie de vulnerabilități în Athos?

Sunt de acord, este grozav să cred că nu interacționează unul cu celălalt, dar aș vrea să cred ...

Trimiteți-le prietenilor: