Dezvoltarea tehnologiei informației și creșterea popularității internetului au condus la faptul că computerele au devenit o parte importantă a vieții oamenilor. Îi folosim pentru a lucra, pentru a găsi informațiile potrivite în domenii complet diferite, a interacționa cu persoane din diferite locuri și mult mai mult, adesea incapacitatea de a folosi computerul la momentul potrivit conduce uneori la consecințe critice.

Astăzi, computerele devin din ce în ce mai mult victime ale atacurilor. Atacurile nu sunt numai la dispozitive corporative și rețele locale ale companiilor mari, dar și la computerele utilizatorilor obișnuiți. Atacurile pot fi efectuate atât în scopul furtului de date cu caracter personal, mai ales financiare, și din simplitate curiozitate și divertisment, de exemplu, de către începători hackeri. De asemenea, motivele comune pentru atacuri sunt ostilitatea personală față de proprietarii de resurse și de concurență. În acest din urmă caz, acestea sunt deținute prin ordin și contra unei taxe. Există o mulțime de moduri și tipuri de atacuri, iar în fiecare an devin din ce în ce mai complicate și vicleniști.

Un atac de calculator are un impact asupra sistemului sau accesul neautorizat la acesta prin intermediul software-ului sau firmware-ului

Un exemplu viu de atacuri care nu urmăresc să fure date sunt atacurile DoS. Acestea conduc la întreruperea serviciului utilizatorilor legitimi, a unor servicii sau a întregului sistem indisponibil, ceea ce este foarte neplăcut. În timp ce păstrează confidențialitatea datelor, devine complet imposibil de utilizat, astfel de atacuri interferează cu funcționarea completă a resurselor de calculatoare.

Esența atacului DoS este că un atacator încearcă să facă un anumit server temporar indisponibil, reporniți rețeaua, procesorul sau inundați discul. Scopul atacului este de a dezactiva calculatorul, pentru a captura toate resursele calculatorului victimă, astfel încât alți utilizatori să nu aibă acces la ele. Resursele includ, de exemplu, memorie, timp CPU, spațiu pe disc, resurse de rețea etc. Termenul de text

DoS-attack (denial of service) este un atac care duce la funcționarea paralizată a serverului sau a calculatorului personal datorită unui număr mare de solicitări, cu o rată ridicată de intrare la resursele atacate

Principalele modalități de a implementa atacurile DoS

Există două modalități principale de a implementa atacurile DoS.

În primul rând. logic, este de a folosi vulnerabilitățile din software-ul instalat pe computerul atacat. Vulnerabilitatea poate provoca o anumită eroare critică, ceea ce duce la o funcționare defectuoasă a sistemului. Aceste atacuri vizează deficiențele sistemelor de operare, ale software-ului, procesoarelor și microcircuitelor programabile.

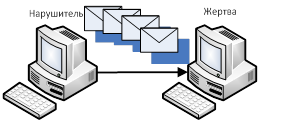

Cea de-a doua modalitate este de a trimite un număr mare de pachete de informații către computerul atacat, ceea ce provoacă congestionarea rețelei. Atacurile făcute prin trimiterea unui număr mare de pachete pot fi împărțite în două tipuri principale.

Atacurile au vizat blocarea canalelor de comunicare și a routerelor. Esența atacului constă în a trimite un inundații uriașe la inundații computerului atacat, adică cereri de format greșit sau lipsit de sens. Inundațiile blochează complet întreaga lățime a canalului de date sau a routerului de intrare. Întrucât cantitatea de date depășește cantitatea de resurse pentru procesare, devine imposibilă obținerea pachetelor de date corecte de la alți utilizatori. În consecință, sistemul le interzice întreținerea.

Atacurile vizează depășirea resurselor sistemului de operare sau a aplicațiilor. Atacurile de acest tip nu vizează canalul de comunicare, ci sistemul în sine. Fiecare sistem are multe limitări asupra parametrilor diferiți (timpul procesorului, spațiul pe disc, memoria etc.), iar sensul atacului este acela de a forța sistemul să încalce aceste restricții. Pentru a face acest lucru, un număr mare de cereri sunt trimise la calculatorul victimei. Ca rezultat al supra-cheltuielilor de putere de calcul pe server, sistemul refuză să satisfacă solicitările utilizatorilor legitimi.

Principalele tipuri de atacuri DoS

Există mai multe tipuri de atacuri de refuz de serviciu, pe baza caracteristicilor stiva de protocol TCP / IP. Să enumerăm cele mai celebre.

Intensificarea atacului SYN folosește această caracteristică a protocolului TCP / IP ca mecanism "triplu de strângere de mână". Pentru a trimite date, clientul trimite un pachet cu setul de pavilioane SYN (sincronizați). Ca răspuns, serverul trebuie să răspundă cu o combinație de simboluri SYN + ACK (recunoaște). Clientul trebuie apoi să răspundă cu un pachet cu pavilionul ACK, după care conexiunea este considerată stabilită.

De asemenea, atacul Land utilizează caracteristica protocolului TCP / IP, care trebuie să răspundă pentru solicitarea de conectare. Esența acestui atac constă în faptul că computerul victimei, ca urmare a acțiunilor atacatorilor, încearcă să stabilească o legătură cu el însuși, ceea ce duce la supraîncărcarea procesorului și determină ca sistemul să se prăbușească sau să se prăbușească.

Fragmentarea lotului. Acest tip de atac folosește mecanismul de transmitere a datelor de mai sus prin protocolul TCP / IP, conform căruia pachetele de date sunt împărțite în fragmente. Fragmentarea este utilizată atunci când este necesar să se transfere o datagramă IP, adică un bloc de informații transmis prin IP, printr-o rețea în care unitatea de date maximă permisă este mai mică decât dimensiunea acestei datagrame. Atacurile de acest tip provoacă negarea serviciilor prin exploatarea vulnerabilităților unor stive TCP / IP asociate cu asamblarea fragmentelor de IP.

Un exemplu este atacul TearDrop. ca urmare a faptului că, în timpul transferului de fragmente, are loc deplasarea lor, care, în timpul asamblării pachetului, îi determină să se suprapună. Încercarea computerului atacat pentru a restabili secvența corectă de fragmente determină blocarea sistemului.

Atacul de inundații DNS implică transferul unui număr imens de interogări DNS. Acest lucru determină supraîncărcarea serverului DNS și face imposibilă accesul altor utilizatori.

Dacă un atac de refuz al unui serviciu este efectuat simultan de la un număr mare de calculatoare, atunci în acest caz vorbește despre un atac DDoS.

DDoS-atac (negarea distribuite de serviciu) - un fel de DoS-atac, care este organizat cu ajutorul unui număr foarte mare de calculatoare, astfel încât atacul poate fi expus la server chiar și cu o foarte mare de canale de Internet în bandă largă.

Pentru organizarea DDoS-atacuri atacatorii folosesc un botnet - o rețea specială de calculatoare infectate cu un tip special de virus. Fiecare astfel de calculator poate fi administrat de un atacator de la distanță, fără cunoștința proprietarului. Cu ajutorul programelor de virus sau cu îndemânare falsă ca legitim, cod malitios este instalat pe calculatorul victimei, care nu este recunoscută și antivirus rulează în fundal. La momentul potrivit pentru proprietarul unei comenzi botnet un astfel de program este activat și începe să trimită la serverul țintă, provocând canalul de comunicare umplut între serviciul, care se realizează atacul, iar ISP-ul și serverul nu mai funcționează.

Cum de a proteja împotriva atacurilor de refuz al serviciilor?

Există o serie de modalități care pot ajuta la prevenirea atacurilor de acest tip. Printre acestea:

Când se utilizează această metodă, traficul de intrare este filtrat în conformitate cu anumite reguli specificate la instalarea filtrelor. Routerele moderne, adică dispozitive care oferă transfer de date între diferite rețele, au un filtru de pachete integrat. Vă permite să determinați ce trafic ar trebui să fie permis pe baza listelor de acces, adică vă permite să analizați pachetele, să vă asigurați că acestea sunt sigure și numai apoi să le transferați în rețeaua internă.

Limitarea vitezei de transmisie pe routere

Prin router, rețeaua internă este conectată la rețeaua externă. Se recomandă limitarea frecvenței mesajelor ICMP prin intermediul routerului, deoarece va permite limitarea numărului de pachete de date trimise în cazul unui atac.

Eliminați vulnerabilitățile și actualizați periodic sistemul și software-ul

Este necesar să se monitorizeze permanent eliminarea vulnerabilităților din software-ul utilizat. Producătorii eliberează în mod regulat versiuni noi, în care, de regulă, se stabilesc vulnerabilități vechi. Modul cel mai convenabil de a seta modul de actualizare automată, care va permite toate lucrările în fundal. Programele de descărcare sunt recomandate numai de pe site-urile producătorilor.

În conformitate cu răspunsurile destinate să fie legală, adică, calculul datelor intrușilor, efectuarea DoS-atac, și să prezinte o cerere autorităților competente, precum și tehnologică, adică Contraatacul a eșuat deoarece re-expedierea pachetelor. Esența metodei este că serverul nu încearcă să proceseze cererile primite și le trimite înapoi, ceea ce duce la înfundarea a computerului ataca.

Dublarea datelor și a sistemelor

Se recomandă să creați copii ale informațiilor importante pe diferite servere, astfel încât, în cazul unui atac, să le puteți referi la o altă resursă și la sisteme duplicate, astfel încât întreținerea utilizatorilor să nu se oprească, chiar dacă nu este disponibilă din cauza atacului anumitor elemente.

Se recomandă îmbunătățirea constantă a componentelor hardware și software, de exemplu, creșterea memoriei, a capacității serverului, a lățimii de bandă, pentru a face dispozitivul mai rezistent la atacurile DoS.

Reduceți perioada de expirare a conexiunii

Acest lucru va preveni atacurile, cum ar fi inundarea SYN.

Măriți dimensiunea coadajului de conectare

Această măsură poate ajuta la prevenirea atacurilor cum ar fi inundațiile SYN și inundațiile DNS.

Instalarea unui sistem de detectare a intruziunilor

Articole similare

-

Dad-urile atacă tipurile de atacuri și nivelurile modelului osi

-

Atacuri de panică și simptome de osteochondroză cervicală (recenzii și videoclipuri)

Trimiteți-le prietenilor: