Tor Project este un proiect internațional deschis pentru drepturile omului dezvoltat de comunitatea deschisă de oameni de știință și programatori din lumea albă, pentru a asigura anonimatul și descoperirea blocadei de informații pe Internet. Tor sa dovedit eficient în Iran, China și alte maimuțe. Anonimizarea lui Tor se bazează pe înlocuirea transmiterii directe a mesajelor către transmisia lor într-o formă criptată multistrat printr-un lanț de noduri intermediare, fiecare cunoaște doar vecinii săi în lanț și elimină numai stratul de cifru. Trebuie subliniat faptul că Tor nu oferă protecție criptografică a corespondenței: criptarea transportului în lanț este doar o modalitate de a obține anonimatul.

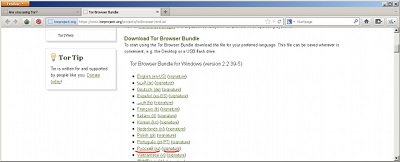

Pentru utilizarea anonimă a Internetului de către comunitatea Tor Project, Tor Browser Bundle este construit și îmbunătățit constant. Acesta include programul anonimizer Tor, GUI pentru administrarea Vidalia, browserul (browserul web) Firefox ESR bazat pe browser-ul deschis Mozilla Firefox deschis, cu extensiile deschise instalate TorButton, NoScript, HttpsEverywhere. Tor Browser Bundle este distribuit prin rețea sub forma unui ansamblu terminat care funcționează portabil, adică fără instalare în sistemul de operare, de exemplu, de pe o unitate flash.

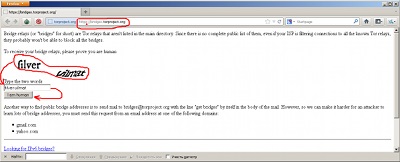

Tor noduri de rețea rula voluntari: orice user-Tor-anonimizator (inclusiv compoziția Tor Browser Bundle) pot fi transferate la modul de server, adică deveni un nod. Astfel de noduri sunt împărțite în public / non-public, intrare / intermediar / ieșire. Podurile nonpublic de intrare sunt numite poduri și servesc pentru a depăși blocarea Tor de către cenzor.

Instalare și pornire

Există 3 lucruri de instalat și de utilizat:

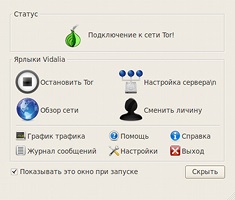

Controlul Tor din cochilia Vidalia

1. După pornirea ansamblului, pictograma Vidalia apare în bara de sistem (colțul din dreapta jos, lângă ceas) ca bec. Apăsând LMB pe bulb provoacă o fereastră cu panoul de control Vidalia.

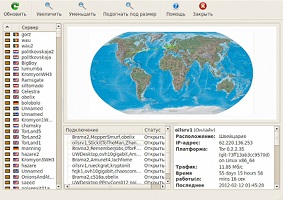

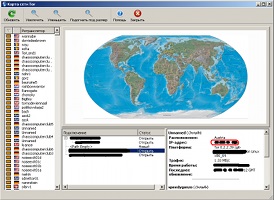

3. Fereastra Prezentare generală a rețelei. Această fereastră arată starea curentă a conexiunilor, informații despre nodurile Tor.

Notă: Deschiderea / închiderea ferestrei panoului de control Vidalia nu afectează funcționarea Browser-ului Tor. Pentru a închide Browser-ul Tor, faceți clic dreapta pe pictograma becului Vidalia din bara de sistem și selectați "Exit" din lista care apare.

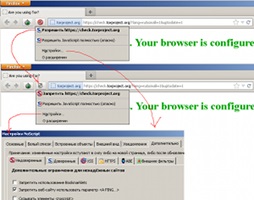

Utilizarea anonimă a Internetului în browserul Firefox ESR

2. În meniul "Firefox" -> "Add-ons" (Ctrl + Shift + A) puteți configura sau instala programele de completare (după verificarea inofensivității).

De exemplu, instalarea programului de adăugare a programului MinimizeToTray. Având în vedere că închiderea tuturor ferestrelor Firefox ESR duce la oprirea tuturor Tor Browser, este necesar fie să păstreze cel puțin una dintre ele într-un deschis sau minimalizate în starea bara de activități, sau reporniți browserul Tor (cu pierderea tuturor sesiunilor). Dacă acest lucru este enervant, atunci puteți pune un add-on MinimizeToTray care va reduce la minimum ferestrele în pictograma din bara de sistem. Pentru a le instala, faceți clic pe butonul "+ Adăugați la Firefox" de pe pagina de completare. confirmați permisiunea de instalare ("Permiteți"), dați clic pe "Instalați acum" și reporniți Firefox ESR ("Reporniți acum").

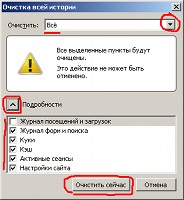

3. Pentru a șterge informațiile despre sesiuni pe care site-urile le identifică pe utilizatori în timpul interogărilor repetate, puteți apăsa combinația Ctrl + Shift + Del sau puteți alege meniul Instrumente -> "Ștergeți istoricul recent". În fereastra de curățare, puteți specifica perioada de păstrare, tipul de informații care trebuie distruse.

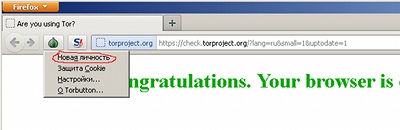

4. Butonul TorButton (bec) vă permite să gestionați parțial Tor'om, configurați browserul. Pentru a reporni browserul Tor cu toate filele sau ferestrele deschise închise, ștergeți toate sesiunile și schimbați lanțul Tor, este convenabil să folosiți elementul de meniu "New Personality". Această opțiune dificilă pentru schimbarea lanțului vă permite să accesați site-ul de la o persoană complet nouă.

6. Caracteristicile de criptare a traficului atunci când utilizați browserul Tor, în special conexiunea printr-un protocol https securizat, consultați Anexa C.

7. Când se utilizează Tor, întârzierile sunt inevitabile datorită atât transferului de date pe nodurile lanțului, cât și ca urmare a discontinuității acestuia. Dacă browserul Tor se blochează, atunci puteți forța modificarea lanțului printr-o opțiune moale.

Pauza blocului Tor de la partea furnizorului

Puteți verifica utilizarea podurilor în fereastra "Prezentare generală a rețelei".

Rupe blocajul Tor din partea laterală a site-ului

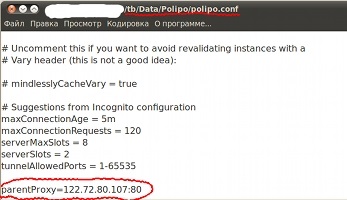

Nu există nicio legătură cu lanțul serverului proxy extern din ansamblul curent al Browser-ului Tor. Pentru a implementa această operație, există mai multe opțiuni, dintre care cea mai simplă este strângerea la ansamblul de polipo - un proxy intern de filtrare care poate adăuga un proxy extern la sfârșitul lanțului Tor. După înșurubarea lui Polipo, trebuie să deschideți fișierul de configurare: tb \ Data \ Polipo \ polipo.conf (pentru tb se înțelege directorul Tor Browser). După aceasta, puteți începe să căutați proxy-uri externe.

Practica arată că nu toți proxy-ii externi, cum ar fi Tor, unii dintre ei, de asemenea, nu le place să transmită traficul https sau chiar să încerce să schimbe cheile. Prin urmare, selectarea unui server proxy extern adecvat poate dura ceva timp.

Anexa A. Probleme locale cu pornirea Tor

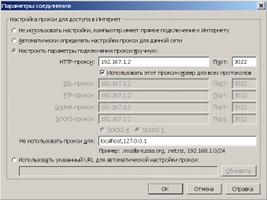

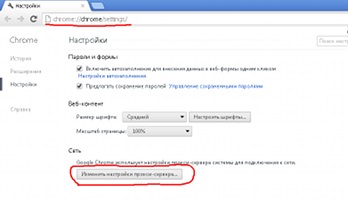

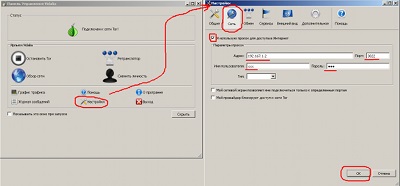

Dacă browserul Firefox este folosit pentru ieșirea normală, accesați Tools> Tools> Settings, selectați tab-ul Advanced => Network, ("Rețea"), în secțiunea "Conexiuni" faceți clic pe butonul "Setări".

În cazul în care browserul Opera a fost utilizat, apoi în meniul principal, accesați "Settings" => "General settings" (Ctrl + F12), selectați fila "Advanced", "Network" “.

Dacă ați folosit browserul Internet Explorer, accesați Tools> Tools> Internet Options, selectați fila Connections, faceți clic pe butonul Settings Rețea "(" Setări LAN ").

Dacă acest lucru nu a ajutat, atunci este foarte posibil ca furnizorul să blocheze nodurile publice de intrare ale rețelei Tor, să o depășească, se utilizează tehnica podurilor non-publice. În orice caz, puteți pune o întrebare pe forumul pgpru.

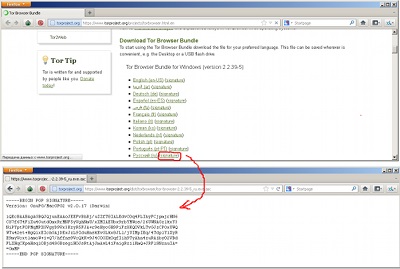

Anexa B. Verificarea arhivei Tor Browser prin semnătura sa

Semnătura fișierului (semnătura digitală, EDS) este un identificator creat pe baza acestui fișier utilizând o cheie privată. Semnătura vă permite să verificați autenticitatea fișierului dacă aveți o cheie publică (corespunzătoare unei chei secrete). Această schemă este utilizată, în special, atunci când verificați arhiva Tor Browser pentru integritate și absența modificărilor dăunătoare care pot fi efectuate în timpul transmisiei prin rețea. Expeditorul (Project Tor) creează semnătura fișierului (arhiva Tor Browser) folosind cheia secretă, apoi deschide accesul la cheia publică, fișierul și semnătura corespunzătoare. Destinatarul descarcă toate acestea și verifică fișierul (arhiva Tor Browser) cu cheia publică a expeditorului (Project Tor) de la semnătura primită. Pentru a lupta cu o persoană în mijloc, care poate intercepta și înlocui o cheie publică, se folosește o cheie de rețea. În special, depozitele pgp-key stochează și semnează cheile publice pgp cu certificate oficiale care cunosc toate implementările oficiale ale formatului pgp (acestea conțin cheile publice ale acestor arhive).

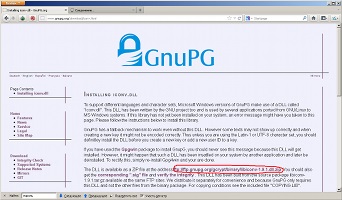

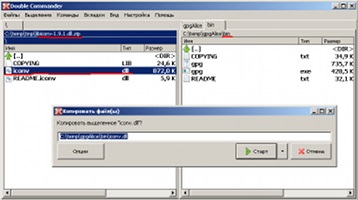

Din arhiva descărcată trebuie să extrageți fișierul iconv.dll și să îl copiați în directorul gpg4usb \ bin

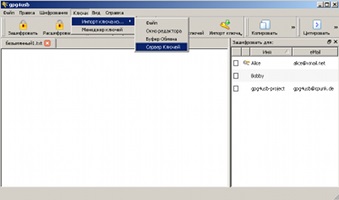

La momentul redactării, asamblarea Browser-ului Tor a fost potrivită cu cheia publică a lui Erinne Clark cu o imprimare de 0x63FEE659 și serverul pgp-keys pool.sks-keyservers.net

Pentru a importa cheia, trebuie să rulați gpg4usb și să mergeți la meniul "Keys" -> "Import key" -> "Server cheie"

semnăturile de text trebuie să fie copiate într-un fișier text pe care doriți să pre-create în același director în care se verifică fișierul, și ia pus numele „imya_proveryaemogo_fayla.asc“. De exemplu, fișierul verificat-tor de browser-2.2.39-5_ru.exe situată în directorul tb, trebuie să creați la tb (click Shift + F4 pentru DoubleCommander (cm. În detaliu)) fișier text-tor de browser-2.2.39-5_ru.exe .asc și copiați textul de semnătură acolo.

Acum puteți trece la verificarea în sine. La momentul redactării, fișierul de semnătură / verificare din gpg4usb era disponibil numai prin consola Windows. Trebuie să sunați la consola Windows și să mergeți acolo în directorul gpg4usb \ bin. În DoubleCommander (vezi detalii), du-te la directorul gpg4usb \ bin din orice panou și apăsați butonul F9. În general, o provocare bună la consola din meniul Windows: Start -> Run-> cmd si apoi performau comenzile de forma cd (exemplul cd c: \ temp \ gpgAlice \ bin).

În consola, executați o comandă a formularului

gpg.exe - keyring. \ keydb \ pubring.gpg - verify \

în exemplu, această comandă este utilizată

gpg.exe - keyring. \ keydb \ pubring.gpg - verificați c: \ temp \ tb \ tor-browser-2.2.39-5_en.exe.asc

Ca urmare a unei verificări reușite (adică confirmarea faptului că semnătura este corectă și creată cu tasta 63FEE659), în aceeași consolă va apărea următorul mesaj:

Anexa C. Criptare de date cu browserul Tor

Pentru protecția criptografică a datelor se utilizează instrumente separate, cum ar fi gpg4usb (a se vedea în detaliu) sau un https protocol special securizat, dacă este suportat de site. În protocolul https, transferul obișnuit de date http este criptat prin SSL / TLS. Acest mecanism utilizează criptarea asimetrică (vezi în detaliu) cu chei publice și secrete. Înainte de începerea schimbului securizat de date (https-session), cheile publice sunt schimbate între site și utilizator, cu ajutorul căruia totul este criptat. Aceste chei pot încerca să înlocuiască partea terță falsă, de exemplu, nodul de ieșire spion Tor, care va duce la dezvăluirea protecției. Pentru a combate acest lucru, se utilizează o schemă de certificare cheie în centrele de certificare, certificate de care sunt cunoscute cele mai moderne browsere, inclusiv Tor Browser. Site-urile mai mult sau mai puțin serioase utilizează numai https cu chei certificate.

Browserul Tor verifică automat certificatele și, dacă este recunoscut, instalează o conexiune https. Dacă certificatul este necunoscut, apare un avertisment.

În acest caz, se recomandă să schimbați lanțul de mai multe ori utilizând butonul TorButton. pentru a exclude substituirea răuvoitoare a cheilor. Dacă certificatul nu este încă cunoscut de Tor Browser, sunt posibile următoarele opțiuni. Poate că construirea browserului Tor este depășită, care nu cunoaște noile certificate. Dacă actualizarea nu a ajutat, atunci există 2 opțiuni. Poate că certificatele în sine sunt depășite (au un timp limitat) sau nu sunt incluse în Proiectul Tor. Orice substituție răuvoitoare apare în zona "deschisă" între nodul de ieșire Tor și site-ul. Pentru a verifica certificatul, faceți clic pe linkul "Înțeleg riscul" din fereastra de avertizare, apoi faceți clic pe butonul "Adăugați o excepție" care apare.

Această informație este de dorit să se reexamineze: de mai multe ori pentru a repeta procedura de obținere a unui certificat pe lanțuri Tor diferite, pentru a căuta detaliile certificatului prin intermediul motoarelor de căutare, pentru a le vedea pe site-ul însuși etc. Dacă certificatul provoacă încredere, atunci trebuie adăugat cu butonul "Confirmare excepție de securitate".

Anexa D. Șurubul Polipo către browser-ul Tor

Mai devreme în ansamblurile browserului Tor pentru filtrarea periculoasă cu t.z. anonimitatea conținutului și prevenirea scurgerilor de DNS au folosit serverul proxy caching Polipo (chiar și mai devreme Privoxy). La utilizarea lui Polipo, au existat deficiențe: imposibilitatea de a filtra datele criptate utilizând https și blocarea schimbării lanțurilor Tor prin Vidalia. Prin urmare, aceste funcții au început să efectueze extensii îmbunătățite la Firefox / TorButton și Firefox / NoScript, iar proxy-ul a fost eliminat din ansamblu. Cu toate acestea, Polipo a oferit o funcție laterală foarte utilă - a permis să adauge la sfârșitul lanțului Tor un server proxy extern care ar putea masca utilizarea lui Tor în fața site-ului Web. La momentul scrisului, această caracteristică se pierde în clădirile Tor Browser. Pentru ao restabili, cea mai simplă versiune este revenirea lui Polipo la Browser-ul Tor, care este descris mai jos.

0. Atenție! Polipo blochează schimbarea lanțurilor Tor prin Vidalia. Prin urmare, se recomandă crearea unui browser separat Tor (copie într-un director nou), care este modificat pentru a lucra cu lanțuri extinse, după cum se arată mai jos. Pentru sarcini normale, se recomandă utilizarea unui ansamblu standard.

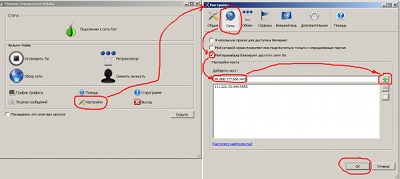

3. Configurați Vidalia. Este necesar să se găsească în Tor Browser modificabil fișier de configurare tb / date / Vidalia / vidalia.conf și finisajul în secțiunea [General] linia: ProxyExecutable = \\ App \\ polipo.exe.

ProxyExecutableArguments = -c. \\ Data \\ Polipo \\ polipo.conf

RunProxyAtStart = true

Și ștergeți linia (dacă există):

AutoControl = adevărat

Modificările la vidalia.conf ar trebui salvate.

4. Configurarea Tor. În fișierul de configurare tb / Data / Tor / torrc, înlocuiți linia (dacă există)

SocksPort auto

pe

SocksPort 9050

5. Configurați browserul Firefox ESR. În browser, Firefox ESR este necesar pentru a stabili conexiunea cu Polipo, de ce ar trebui să ruleze Tor Browser, în setările plugin-ul său Torbutton (click dreapta pe pictograma bec de mai sus -.> Setare) pentru a expune eticheta „Setați opțiunile manual proxy“ și înscrie în toate domeniile http-proxy, ssl-proxy, ftp-proxy, parametrii gopher-proxy Polipo: gazda 127.0.0.1 și portul 8118.

După toate setările, trebuie să reporniți browserul Tor. Cum se completează cu ajutorul lanțurilor Polipo Tor de către serverele proxy externe, vezi aici.

Trimiteți-le prietenilor: